Herausforderung Schatten-IT

Wettbewerb und Sicherheitsbedenken

von Hartmut Wiehr - 04.06.2015

Es läuft laut Pelke von EMC darauf hinaus, dass sich die IT-Abteilung dem Wettbewerb stellt: „Die Antwort auf die Frage, ob sie dabei erfolgreich ist, lässt sich mit dem Marktanteil der von ihr betreuten Services und der Kundenzufriedenheit beantworten.“ In ähnlicher Weise äußert sich Hesske von NetApp: „Die Zulieferer, Hersteller und Dienstleister innerhalb oder außerhalb des Unternehmens müssen einfach das bessere Angebot machen.“ Aus Storage-Sicht heiße das, dass ein Hersteller wie NetApp zusammen mit seinen Partnern „inoffizielle“ Storage-Lösungen überflüssig machen möchte. NetApp übersetzt damit nicht als einziger Hersteller die Problematik der Schatten- IT in eine Chance für sich selbst, mehr Produkte und Dienstleistungen an die zentrale IT zu verkaufen, um damit die selbstständigen IT-Bestrebungen in den Fachabteilungen auszutrocknen.

IBM plädiert ganz offen für eine harte Linie. So vertritt Wittmann die Ansicht: „Sowohl aus Haftungsgründen wie auch aus IT-Sicherheitsgründen verbietet es sich für Unternehmen, Schatten-IT zu tolerieren. Vermeintliche individuelle Vorteile werden aus Gesamtsicht teuer erkauft.“ Allenfalls sei zu raten, „für schnell auftretende IT-Bedürfnisse unternehmensgeprüfte Lösungen anzubieten – zum Beispiel White- Label-IT-Services in einer Hybrid-Cloud-Umgebung“. White- Label-Dienste sind Services, die nicht unter der offiziellen Marke eines Unternehmens angeboten werden.

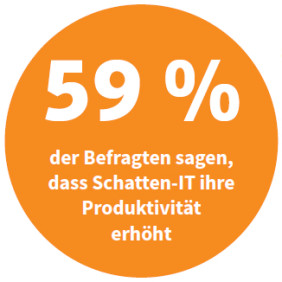

Schatten-IT kann Arbeitsproduktivität steigern

Bei Cisco betont man, dass Schatten-IT auch positive Seiten habe. So sagt Jonas Rahe, Leiter Data Center und Virtualisierung bei Cisco Deutschland: „Positiv ist, dass sich die Arbeitsproduktivität bei geeigneten Lösungen schnell erhöhen kann. Zudem sind die Mitarbeiter häufig zufriedener, wenn sie die selbst gewählte Hardware oder Software nutzen können. Doch dies wiegt die Nachteile nicht auf.“

Ein besonders wichtiger Hinweis kommt von Stephan Ludwig von der cellent AG. Mit den geeigneten Tools sei es gar kein Problem, nicht registrierte Geräte oder Applikationen im Unternehmensnetzwerk zu erkennen. Kein Unternehmen kann also behaupten, nichts zu wissen. Jenseits der nötigen – und machbaren – Kontrolle solle man das Potenzial produktiv nutzen, das sich mit Schatten-IT entfalte: „Wenn Mitarbeiter sich selbst die Applikationen oder Hardware beschaffen, die sie brauchen, zeugt das nicht nur von IT-Know- how, sondern auch von hoher Kreativität und Motivation – und diese sollte man fördern.“