Verschlüsselung

Verschlüsselung ist die Umwandlung lesbarer Informationen in eine nur mit einem Schlüssel lesbare Form. Der umgekehrte Prozess ist die Entschlüsselung.

Sicherheit

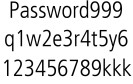

Passwörter sind meist zu einfach

Immer wieder werden Kundendatenbanken von Unternehmen ein Ziel von Hackerangriffen. Zuletzt etwa die des US-Unternehmens Stratfor. Die gestohlenen Passwörter sind zwar verschlüsselt, aber meist dennoch einfach zu knacken.

>>

Sicherheit

GNUnet jetzt auch mit VPN-Funktionen

GNUnet ist ein freies Framework für sichere Peer-to-Peer-Netzwerke. Es benutzt keine zentralen Dienste und ermöglicht einen anonymen Dateiaustausch. Die neue Version kann jetzt auch VPN-Tunnel verwenden.

>>

Sicherheit

Neues Verschlüsselungsverfahren für Festplatten

Wissenschaftler haben ein neues Verfahren entwickelt, um die Verschlüsselung von Festplatten sicherer zu machen. Mit einer Software, die es bisher nur für Linux gibt, sollen künftig „Cold-Boot-Angriffe“ verhindert werden.

>>

Sicherheit

Open-Source-Tool hackt WPA-Schlüssel

Tactical Network Solution (TNS) hat die Open-Source-Software Reaver veröffentlicht, die eine WPS-Lücke ausnutzt und innerhalb von 4 bis 10 Stunden die WPA-Schlüssel von WLAN-Routern knackt.

>>

Sicherheit

Der Anonymisierer Tor ist angreifbar

Auf dem 28. Chaos Communication Congress (28C3) stellten französische Forscher eine Methode vor, über die sich das Anonymisierungs-Netzwerk Tor angreifen und der Datenverkehr entschlüsseln lässt.

>>

Sicherheit

DNSCrypt soll Internet-Sicherheit verbessern

OpenDNS hat ein kostenloses Tool mit dem Namen DNSCrypt entwickelt. Damit lassen sich DNS-Abfragen verschlüsseln. Das kann vor unbemerkten Umleitungen von DNS-Anfragen („Spoofing“) oder Man-in-the-Middle-Angriffen schützen.

>>

Sicherheit

7 Regeln für ein sicheres WLAN

Bei der Absicherung des WLANs geht es nicht nur um den Schutz der eigenen Daten. Denn wer sein Funknetzwerk nicht vor fremdem Zugriff schützt, muss auch mit rechtlichen Konsequenzen rechnen.

>>

Sicherheit

HDCP-Kopierschutz von Forschern geknackt

Ein Team an der Ruhr-Universität Bochum hat für 200 Euro einen Dekoder gebaut, mit dem sich der HDCP-Kopierschutz aushebeln lässt. Damit lassen sich verschlüsselte Videos, etwa von einem Blu-ray Player, problemlos kopieren.

>>

Sicherheit

Captchas im Test: 13 von 15 geknackt

Wie Forscher von der Uni in Stanford herausfanden, sind die meisten Captchas nicht in der Lage, ein System vor Bot-Angriffen zu schützen. Nur das System von Google (ReCaptcha) konnte nicht geknackt werden.

>>

Sicherheit

Schon wieder: Großangriff auf Sony

Sony ist erneut Opfer eines großangelegten Hackangriffs geworden. Dabei konnten die Kriminellen in 93000 Kunden-Konten eindringen. Sony hat die Online-Dienste vorübergehend gesperrt.

>>