Sicherheit

Passwörter sind meist zu einfach

von

Thorsten

Eggeling - 05.01.2012

Immer wieder werden Kundendatenbanken von Unternehmen ein Ziel von Hackerangriffen. Zuletzt etwa die des US-Unternehmens Stratfor. Die gestohlenen Passwörter sind zwar verschlüsselt, aber meist dennoch einfach zu knacken.

Wenn Sie sich auf einer Webseite mit Benutzernamen und Passwort registrieren, werden die Passwörter in der Regel nicht im Klartext in der Datenbank des Unternehmens gespeichert. Sollte jemand an den Inhalt der Datenbank gelangen, sind die Passwörter nicht auf den ersten Blick herauszufinden. Wie groß der Aufwand für die Entschlüsselung ist, hängt von der Verschlüsselungsmethode aber auch von der Qualität der Passwörter ab. Sollte sich das Passwort ermitteln lassen, ist das deswegen problematisch, weil viele Nutzer aus Bequemlichkeit dasselbe Passwort bei unterschiedlichen Diensten nutzen. Wenn Kriminelle beispielsweise in den Besitz von Namen, Passwörtern, E-Mail-Adressen und Informationen zu Bankkonten gelangen, haben sie unter Umständen auch Zugriff auf die Bank-, Amazon-, Google- oder PayPal-Konten der Betroffenen.

Oft kommt beim Ablegen von Passwörtern der MD5-Algorithmus zum Einsatz, mit dem aus dem Passwort über ein mathematisches Verfahren ein Hash-Wert gebildet wird. Dabei entsteht beispielsweise aus „GeheimesKennwort“ der Hash-Wert „a49934c27a9da9557ecf1edc4d1c5abc“. Schon bei einer kleinen Änderung entsteht ein komplett anderer Hash-Wert: „GeheimesKennwort2“ ergibt „b2a8b0b75c9af9ab1d6a74873a493082“. Beim Anmelden bei einem Web-Dienst wird der Hash-Wert des eingegebenen Passworts mit dem Hash-Wert aus der Datenbank verglichen. Sind beide Werte identisch, wird der Zugang gewährt.

Damit Daten-Diebe an das Passwort kommen, müssen Sie aus dem Hash-Wert das dazu passende Passwort ermitteln. Dafür gibt es diverse Verfahren. Am einfachsten ist ein Brut-Force-Angriff, bei dem solange unterschiedliche Zeichenketten ausprobiert werden, bis der richtige Wert gefunden ist. Das geht umso schneller, je einfacher das Passwort ist.

Praxis-Beispiel: Passwörter aus dem Stratfor-HackDas Sicherheitsunternehmen Stratfor ist am 24.12.2011 Opfer eines Hackerangriffs geworden. Dabei kamen die Angreifer in den Besitz von mehr als 200 GB Daten mit Informationen zu Kreditkarten-Konten, Passwörtern, E-Mails und Privatadressen. Weitere Infos dazu finden Sie im Artikel Hackerangriff auf Stratfor.

Um den Stratfor-Hack nachzuvollziehen, bei dem 860.160 Passwörter geknackt wurden, untersuchte die The Tech Herald die Password-Hashes. Die Experten wollten herausfinden, wie leicht echte Passwörter rekonstruierbar sind. Die Ergebnisse bezeichnen sie als „erwartet und erbärmlich“. Bereits nach sieben Minuten konnten sie dabei fünf Stellen der Kundenpasswörter wiederherstellen. Insgesamt konnten sie 81.883 Passwörter aus der gehashten Passwortdatenbank von Statfor rekonstruieren.

Zur Identifizierung nutze The Tech Herald verschiedene Wörterlisten, die aus einfachen Passwörtern, Namen und Wörtern aus Büchern. Auch verwendeten sie bereits geknackte Passwörter bekannter Internet-Plattformen. Auf diese Weise fanden sie in sieben Minuten 25.690 echte Passwörter. Als sie nun eine mittlere Wortlistengröße, bestehend aus Wörtern verschiedener Sprachen, Namen und weiteren bereits früher geknackten Passwörtern, verwendeten, fanden sie weitere 21.933 Passwörter. Mit einer weiteren, großen Wortliste mit diversen Optimierungen, brauchten sie für 81.883 Passwort-Hashes etwas mehr als vier Stunden. In vier Stunden und 53 Minuten hatten sie bereits 10 Prozent der Passwörter ausgelesen.

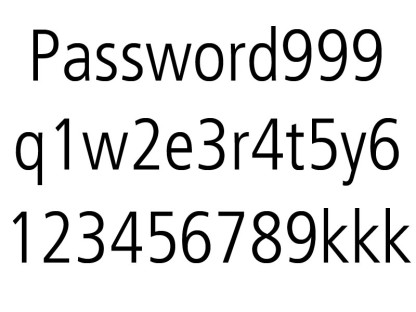

The Tech Herald hat die Berechnungen auf einer CPU ausgeführt und für den Angriff keinen besonders schnellen Rechner benutzt. Die Analysen zeigen, dass die Mehrzahl aller Passwörter aus sechs oder acht Zeichen zusammengesetzt sind. Besonders beliebt sind bei den Stratfor-Nutzern reine Buchstabenpasswörter, Zahlenpasswörter und Sonderzeichen-Passwörter. Auch zeigt die Passwortliste, die häufige Verbreitung leichter Veränderungen und einfacher Systeme. Manche Passwörter bestehen einfach aus einer Reihe von Zeichen, die auf der Tastatur nahe beieinanderliegen, etwa „q1w2e3r4t5y6“. Derartige Kennwörter sehen zwar kompliziert aus, seind aber dennoch leicht zu knacken.

Zwang zu besseren Passwörtern gefordertThe Tech Herald verlangt zum Schutz vor Passwortdiebstahl von den Administratoren mehr Sorgfaltspflicht. So sollen bereits geknackte Passwörter nicht mehr zulassen. Dazu müssten Passwortdatenbanken mindestens einmal im Jahr durch das Tool Hashcat überprüft werden. Es wäre ebenfalls wünschenswert, dass bereits bei der Registrierung zu einfache Passwörter abgelehnt werden. Wer das gewählte Passwort auf Sicherheit überprüfen lassen möchte, kann beispielsweise einen Online-Passwort-Check verwenden. Komplexe Passwörter lassen sich mit einem Passwort-Generator erstellen. Zur Verwaltung der unterschiedlichen (komplexen) Passwörter empfiehlt sich dann ein Passwort-Safe wie Keepass.