Deutschland auf Platz 2

Zahl der Opfer von Banking-Trojanern steigt

von

Alexandra

Lindner - 08.03.2019

Foto: Panchenko Vladimir / shutterstock.com

Deutsche Nutzer sind besonders häufig Opfer von Banking-Trojanern. Mehr Angriffe sind nur in Russland zu vermelden. Insgesamt gab es 2018 16 Prozent mehr Angriffe auf deutsche Ziele als noch 2017.

Besonders häufig wurden Deutsche Nutzer 2018 mit Banking-Trojanern attackiert. Mehr Angriffe gab es vergangenes Jahr nur in Russland.

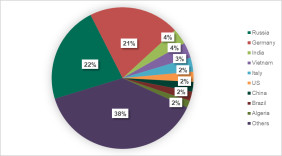

(Quelle: Kaspersky Lab )

Mit der Schadsoftware seien die Angreifer in der Lage, sich die privaten Anmeldedaten für E-Payment und Online-Banking-Systeme zu beschaffen. Auch das Abfangen von Einmalpasswörtern ist laut den Experten kein Problem. Häufig gelangen die Trojaner über verseuchte Webseiten auf die Geräte der Nutzer, so Kaspersky Lab.

Rund 21 Prozent der weltweiten Attacken mit Banking-Trojanern hatten Nutzer aus Deutschland als Ziel. Damit kommt die Bundesrepublik auf Platz zwei. Nur in Russland waren mit 22 Prozent aller Angriffe mehr Aktivitäten festzustellen. Damit hat Deutschland seine Spitzenposition mit einem weltweiten Anteil von 23 Prozent aus dem Vorjahr zwar an Russland abgegeben (2017: 22 Prozent), ein Grund zum Aufatmen ist dies jedoch keineswegs. Denn insgesamt ist auch die Zahl der Angriffe auch hierzulande angestiegen.

Am häufigsten eingesetzt werden laut der Studie die Malware-Familien Zbot (26 Prozent), Gozi (20 Prozent) sowie SpyEye (15,6 Prozent).

Angriffe mit Trojanern immer beliebter unter Hackern

Trojaner scheinen unter Cyber-Kriminellen immer beliebter zu werden, um ihre Opfer um Geld zu bringen. Im Unterschied zu Phishing oder auch Speare-Phishing-Attacken müssen die Hacker die Nutzer nicht von sich aus "kontaktieren" (entweder über Spam-Mails oder beim Spear Phishing ganz gezielt), sondern sie müssen lediglich eine mit Schadcode versehene Webseite anfertigen und darauf warten, dass ein Opfer diese besucht. Dann ist es in den meisten Fällen keine große Schwierigkeit mehr, den verseuchten Code auf dem Gerät des nichts ahnenden Opfers zu platzieren.

Besonders bei digitalen Bankgeschäften oder beim Online-Shopping ist deshalb gesteigerte Vorsicht geboten. Sinnvoll ist hierbei etwa eine 2-Faktor-Authentifizierung zu nutzen, um sich zusätzlich abzusichern. Zwar können auch diese im schlechtesten Fall ausgehebelt werden, etwa wenn für das mobile Banking mTANs verwendet werden. Der Aufwand für die Kriminellen ist dennoch um einiges höher.