Viren & Würmer

Viren und Würmer sind Computerprogramme, die sich selbst verbreiten und reproduzieren. Viren erreichen das, indem sie sich in den Code legaler Anwendungen einschleusen.

Sicherheit

Sicherheits-Scanner Bouncer überlistet

Bouncer dient Google als Sicherheits-Scanner, um Android-Apps auf Schad-Funktionen zu untersuchen. Jetzt haben Sicherheitsexperten Wege gefunden, wie sich Schadsoftware vor der Entdeckung tarnen kann.

>>

Sicherheit

Mini-Trojaner zockt Online-Banking-Nutzer ab

Forscher haben den bisher kleinsten Banking-Trojaner der Welt entdeckt. Sein Ziel ist es, die Daten von Online-Bankkunden zu stehlen und damit in betrügerischer Absicht Geld auf Konten von Abzockern zu überweisen.

>>

Sicherheit

Flame, Stuxnet und der Cyberkrieg

Sicherheitsexperten sehen in Flame die größte Spionage-Bedrohung seit Stuxnet. Aber niemand kann genau sagen, wie viele Rechner tatsächlich betroffen sind. Die Experten raten aber auch hierzulande zu Sicherheitschecks.

>>

Sicherheit

Gefälschte Schutz-Software wird Spionage-Tool

Forscher haben eine modifizierte Variante des Anonymisierungs-Tools Simurgh entdeckt. Statt die Identität der Anwender zu verschleiern, können Dritte nun sämtliche Daten auf infizierten Rechnern ausspionieren.

>>

Sicherheit

Flame: Neuer Spionage-Virus entdeckt

Experten von Kaspersky Lab haben einen hochkomplexen Spionage-Virus entdeckt. Die Schadsoftware ist wahrscheinlich schon seit Jahren verbreitet und wurde bisher von Antivirus-Programmen nicht bemerkt.

>>

Sicherheit

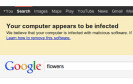

Google-Suche warnt Opfer von DNSChanger

Offenbar wissen immer noch viele Nutzer nicht, dass ihr Rechner mit dem Trojaner DNSChanger infiziert ist und die DNS-Einstellungen geändert wurden. Jetzt warnt auch Google die Betroffenen.

>>

Sicherheit

Neue Varianten des Lösegeld-Trojaners entdeckt

Das BKA warnt erneut vor E-Mails, die einen Lösegeld-Trojaner als Anhang mitbringen. Die E-Mails haben unterschiedliche Betreff-Zeilen. Sie geben sich als Nachricht vom BKA oder anderen Organisationen aus.

>>

Sicherheit

Warum Kriminelle Android lieben

Android-Geräte geraten zunehmend ins Visier von Online-Kriminellen. G Data hat die Angriffe analysiert und zeigt, warum das mobile Betriebssystem im Vergleich zu anderen ein optimales Angriffsziel für Cyber-Verbrecher ist.

>>

Sicherheit

Tatanga stielt mTANs und plündert Konten

Die Sicherheitsexperten von Trusteer warnen vor dem Trojaner Tatanga. Er zielt darauf ab, über Man-in-the-Browser-Attacken (MitB) die Konten von Online-Banking-Kunden zu plündern. Mehrere Banken sind betroffen.

>>

Sicherheit

Facebook-Wurm manipuliert Werbe-Banner

Der Sicherheits-Experte Brian Krebs berichtet von der Browser-Erweiterung LilyJade, die sich als Wurm über Facebook verbreitet. Die Software ersetzt Werbung auf Webseiten, womit die Hersteller der Erweiterung Geld verdienen.

>>