Viren-Lexikon - Fachbegriffe, Tipps und Tools

Remote Administration Tool, Rootkit und Scareware

von Andreas Fischer - 14.12.2011

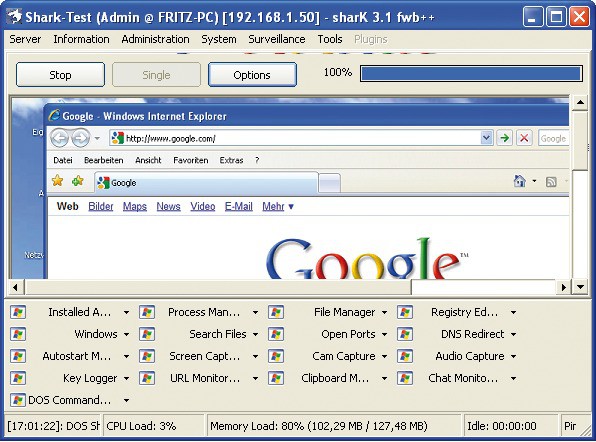

Remote Administration Tools steuern PCs heimlich aus der Ferne.

Software zur Fernsteuerung von Computern wird in Unternehmen und teils auch im Verwandten- oder Bekanntenkreis eingesetzt. Legale Vertreter dieser Softwaregattung zeigen deutlich an, wenn ein PC aus der Ferne kontrolliert wird.

Remote Administration Tool: Das Hacker-Tool Shark kontrolliert fremde Rechner heimlich über das Internet. Hier sieht man den Bildschirminhalt des ferngesteuerten PCs

Verbreitete Remote Administration Tools sind Back Orifice, Netbus und Shark.

So schützen Sie sich: Ein aktueller Virenscanner erkennt ein RAT in der Regel und entfernt es zuverlässig. Ein Scan mit der Kaspersky Rescue Disk 10 schafft zudem Sicherheit, dass sich kein RAT auf dem PC befindet.

Rootkit

Rootkits verbergen Schadcode vor Virenscannern und dem Benutzer. Ein Rootkit greift tief in das Betriebssystem ein, tauscht Treiber aus oder manipuliert den Windows-Kernel und macht sich so unsichtbar. Deshalb taucht ein aktiviertes Rootkit auch im Windows-Explorer nicht mehr auf — als wäre es auf dem Computer gar nicht vorhanden.

Der Begriff Rootkit stammt ursprünglich aus dem Linux-Umfeld. Dort wurden damit spezielle Tools bezeichnet, die sich erfolgreich vor dem „root“ versteckten, dem Administrator des Linux-Rechners.

So schützen Sie sich: Die Antiviren-CD Kaspersky Rescue Disk 10 startet Ihren PC mit einem Linux-System und scannt dann nach Schädlingen. Rootkits haben so keine Chance, sich zu aktivieren und vor dem Scanner zu verbergen.

Scareware

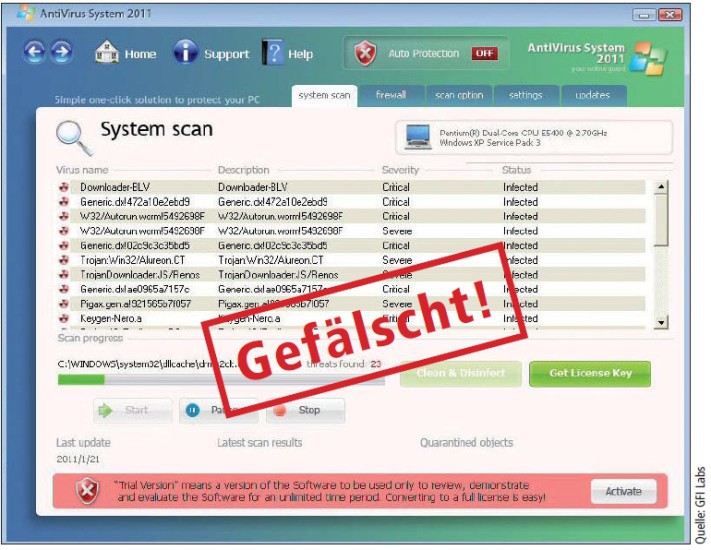

Scareware sind gefälschte Sicherheits-Tools, die dem Benutzer Angst einjagen und so zum Kauf nutzloser Software verleiten sollen.

Scareware: Mit gefälschten Virenfunden jagt Scareware dem Anwender Angst ein

Damit soll der Nutzer zum Kauf der in der Regel komplett nutzlosen Software gebracht werden. Manche dieser Tools enthalten sogar selbst echten Schadcode und klauen Daten.

So schützen Sie sich: Installieren Sie nur Sicherheitsprogramme bekannter Hersteller. Um Verwechslungen zu vermeiden, überprüfen Sie den Namen jedes Sicherheits-Tools, das Sie installieren wollen oder das sich ohne Ihr Zutun auf Ihrem PC befindet. Sunbelt Software hat eine Liste gefälschter Sicherheitsprogramme zusammengestellt. Sie finden die Liste unter www.sunbeltsecurity.com/BrowseLibrary.aspx. Klicken Sie unten links bei „Misc“ auf „Rogue Security Program“.

Außerdem finden Sie bei Virustotal eine Liste seriöser Anbieter von Sicherheitssoftware, wenn Sie auf „Credits“ klicken.

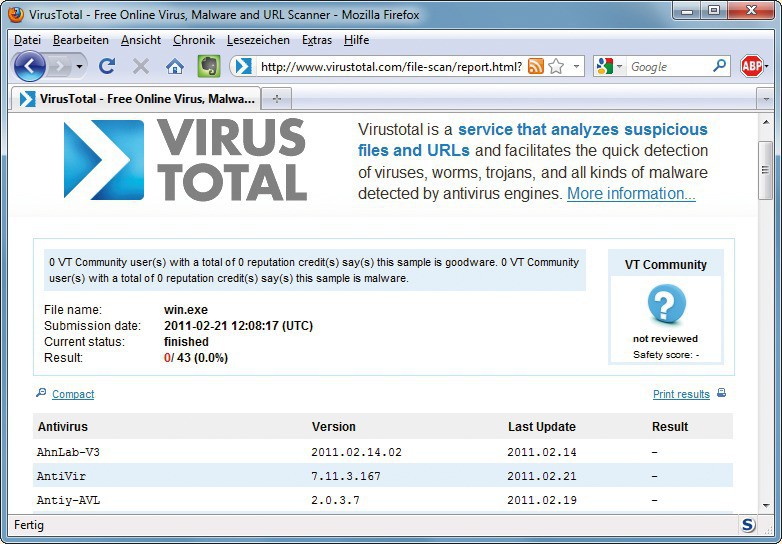

Virustotal: Verdächtige Dateien prüfen lassen

Der kostenlose Online-Dienst prüft jede hochgeladene Datei mit mehr als 40 Virenscannern.

Virustotal: Die Webseite scannt jede hochgeladene Datei mit 43 Virenscannern

Nicht immer ist das Ergebnis jedoch eindeutig. Glauben nur wenige Scanner einen Schädling entdeckt zu haben, handelt es sich eventuell um einen Fehlalarm. Laden Sie die Datei dann auch bei Threat Expert hoch. Der Dienst startet die Datei in einer abgesicherten Sandbox und wertet dann ihre Aktionen aus.

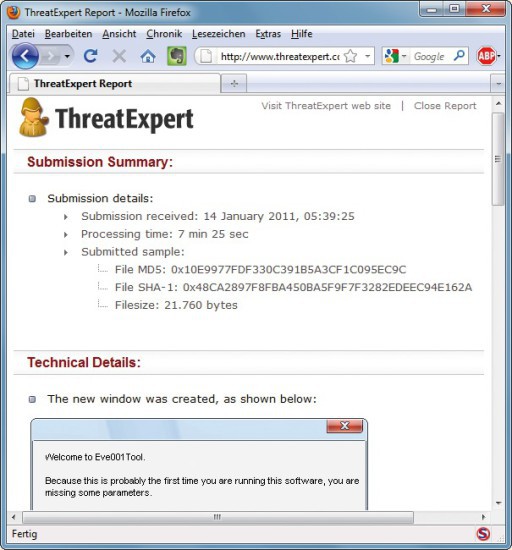

Threat Expert: Verdächtige Programme prüfen lassen

Threat Expert: Die Webseite startet hochgeladene Dateien in einer Sandbox

Das Besondere an dem kostenlosen Dienst Threat Expert ist, dass die Webseite verdächtige Dateien in einer Sandbox laufen lässt. Aus dem Verhalten der Datei in der Sandbox und einem Virencheck mit acht Scannern erstellt der Dienst dann einen ausführlichen Report, der sogar Screenshots enthält.

Senden Sie die fragliche Datei über www.threatexpert.com/submit.aspx an Threat Expert. Nach wenigen Minuten erhalten Sie eine E-Mail mit einem Link zu dem Prüfergebnis. Außerdem ist der Nachricht eine Datei im ZIP-Format angehängt, die den kompletten Bericht enthält. Das Passwort, um dieses Archiv zu öffnen, lautet threatexpert.