Die 7 besten Netzwerk-Tools fürs Heimnetz

Wireshark - Datenpakete im Netzwerk mitschneiden

von Michael Seemann - 28.03.2014

So geht’s: Wireshark schneidet den Netzwerkverkehr mit und ermöglicht tiefgehende Analysen. Das Tool verarbeitet zahlreiche Protokolle von FTP bis IPv6.

Der englische Name Sniffer (Schnüffler) ist somit eine durchaus treffende Bezeichnung für Wireshark. Administratoren setzen Netzwerk-Sniffer ganz legal als Analyse-Tools ein, um etwa Übertragungsfehlern auf die Spur zu kommen. Allerdings lassen sich solche Programme auch missbrauchen, beispielsweise um nach Passwörtern zu schnüffeln.

Wireshark ist einer der bekanntesten Netzwerk-Sniffer. Er wurde bis vor einigen Jahren unter dem Namen Ethereal geführt. Der Umfang dieses Analyse-Tools ist gewaltig. Im Folgenden soll daher nur ein kleines, legales Projekt durchgeführt werden: Sie schneiden die Datenverbindung zwischen Ihrem PC und dem Router mit, während Sie eine passwortgesicherte FTP-Verbindung aufbauen, etwa zu Ihrem NAS oder einem FTP-Server im Internet. Im Anschluss lesen Sie aus Ihrem Mitschnitt das FTP-Passwort aus.

Installation

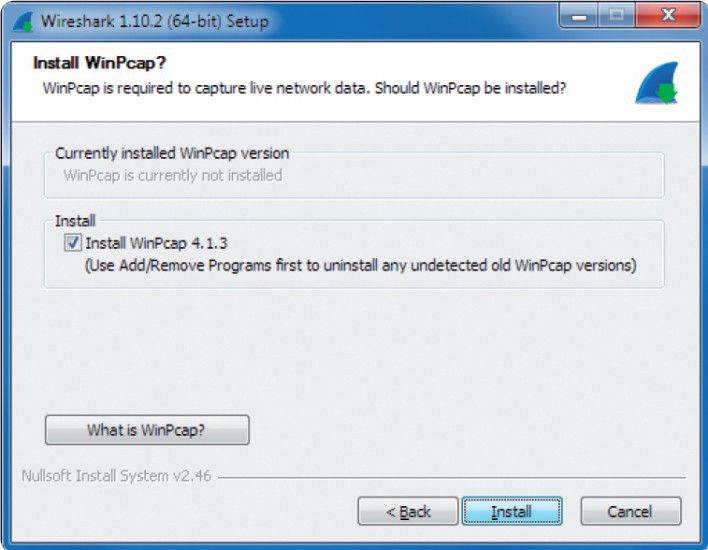

Mitschneide-Modul: Nur wenn Sie die Komponente WinPcap mitinstallieren, kann Wireshark Datenpakete mitschneiden.

WinPcap heißt die zentrale Komponente, die dafür sorgt, dass Wireshark überhaupt Datenpakete unter Windows mitschneiden beziehungsweise erfassen (englisch: to capture) kann. Aus diesem Grund werden Tools wie Wireshark auch als Packet Capturer bezeichnet.

Wenn Sie Wireshark starten, erscheint eine aufgeräumte Bedienoberfläche, die in verschiedene Bereiche unterteilt ist. Für die Arbeit mit dem Tool sind nur die Bereiche „Capture“ und „Files“ von Bedeutung. „Capture Help“ und „Online“ bieten Dokumentationen und Hilfestellungen zur Verwendung des Tools.

Adapter auswählen

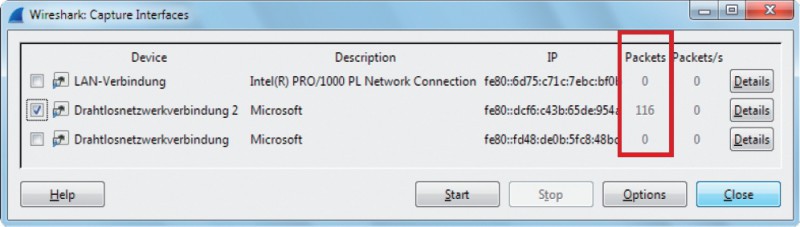

Aktiven Adapter ermitteln: Den Netzwerkadapter, dessen Datenverkehr Wireshark aufzeichnen soll, erkennen Sie an der stetig wachsenden Anzahl „Packets“.

Der Adapter in der Liste, bei dem die Anzahl der „Packets“ ständig zunimmt, ist der Adapter, über den Ihr PC mit dem Netzwerk verbunden ist. Wählen Sie diesen Adapter mit einem Häkchen aus und schließen Sie das Fenster mit einem Klick auf „Close“.

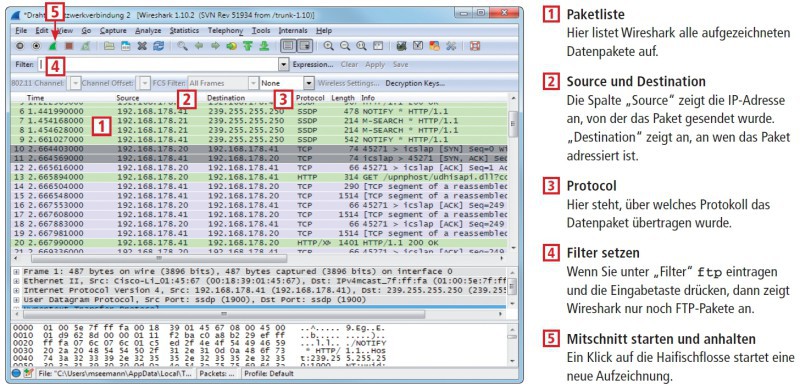

Damit ist Wireshark startklar und Sie können mit der Aufzeichnung des Datenverkehrs an Ihrem Netzwerkadapter beginnen. Klicken Sie dazu im Bereich „Capture“ auf die Option „Start“ neben der grünen Haifischflosse. Die Bedienoberfläche verändert sich und besteht nun aus drei horizontal getrennten Bereichen.

Der obere, große Bereich heißt Paketliste und füllt sich recht schnell mit einer Reihe von aufsteigend nummerierten Zeilen. Jede Zeile repräsentiert ein Datenpaket, das der Netzwerkadapter Ihres PCs aus dem Netzwerk empfängt oder sendet.

Obwohl Sie selbst gerade keine E-Mail versenden oder im Internet surfen, wächst die Zahl der mitgeschnittenen Datenpakete ständig. Verursacher dieser Kommunikation sind beispielsweise Hintergrundanwendungen auf Ihrem PC oder diverse andere Dienste und Geräte im Netzwerk. Öffnen Sie nun Ihren FTP-Client oder Browser und verbinden Sie sich über ein passwortgeschütztes Konto mit Ihrem FTP-Server.

Sobald die FTP-Verbindung hergestellt ist, wechseln Sie zurück ins Wireshark-Fenster und stoppen die Aufzeichnung der Datenpakete. Klicken Sie dazu oben in der Symbolleiste des Programms einfach auf das rote Quadrat.

Paketanalyse

Versuchen Sie nun anhand der Aufzeichnung in Wireshark die FTP-Zugangsdaten herauszufiltern. Das Problem dabei: Die gesuchte Information ist irgendwo in einem oder mehreren Datenpaketen in der Paketliste versteckt.

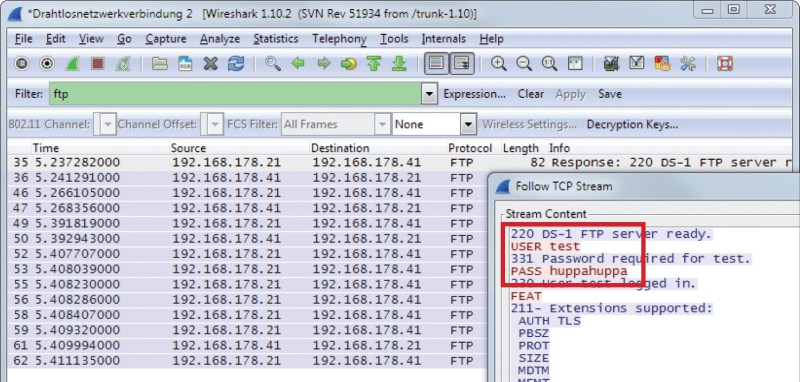

Da die soeben mitgeschnittene FTP-Verbindung über das FTP-Protokoll abgewickelt wird, suchen Sie in der Paketliste nach einer Gruppe von Datenpaketen, die in der Protokollspalte mit „FTP“ gekennzeichnet sind. Dazu könnten Sie umständlich durch die Paketliste scrollen. Schneller geht es mit einem Filter. Tragen Sie oben in das Eingabefeld unter der Symbolleiste ftp ein und bestätigen Sie mit der Eingabetaste.

Passwort gefunden: Nachdem die FTP-Pakete aus dem Mitschnitt herausgefiltert sind, zeigt Wireshark mit der Funktion „Follow TCP Stream“ den gesamten Login-Vorgang inklusive Zugangsdaten an.

Daraufhin erscheint die gesamte FTP-Login-Unterhaltung in einem Textfenster.