NotPetya / Petna / Petya

So schützen Sie sich vor der Ransomware-Attacke

von

Gaby

Salvisberg

Stefan

Bordel - 28.06.2017

Foto: Den Rise / Shutterstock.com

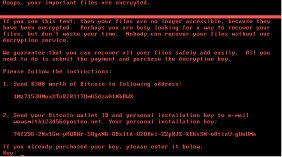

Die aktuelle Ransomware-Angriffswelle (NotPetya / Petna / Petya) kann auch bereits gepatchte Systeme befallen. Über einen Workaraound können sich Nutzer vor dem Erpressungs-Trojaner schützen.

NotPetya / SortaPetya / Petna: Die Ransomware befällt über Umwege auch gepatchte Systeme.

(Quelle: Avira )

Wie ein Sicherheitsexperte entdeckt hat, erstellt die Ransomware innerhalb von Windows Dateien mit ganz bestimmten Bezeichnungen. Wenn diese Dateien dort jedoch schon vorhanden und mit Schreibschutz versehen sind, bricht der Erpressungs-Trojaner den Angriff ab, weil er die Files nicht erzeugen kann.

Über eine Batch-File, die kostenlos zum Download auf dem Portal Bleepingcomputer vorliegt, lassen sich diese Dateien als Schutz-Workaround anlegen. Für Interessierte ist unten der Code der Batchdatei dokumentiert. Sie können ihn auch kopieren und in eine selbsterzeugte Datei mit Endung .bat stecken. Wir empfehlen, die Batchdatei herunterzuladen, um mögliche Copy-Paste-Fehler zu vermeiden.

@echo off

REM Administrative check from here: https://stackoverflow.com/questions/4051883/batch-script-how-to-check-for-admin-rights

REM Vaccination discovered by twitter.com/0xAmit/status/879778335286452224

REM Batch file created by Lawrence Abrams of BleepingComputer.com. @bleepincomputer @lawrenceabrams

echo Administrative permissions required. Detecting permissions...

echo.

net session >nul 2>&1

if %errorLevel% == 0 (

if exist C:\Windows\perfc (

echo Computer already vaccinated for NotPetya/Petya/Petna/SortaPetya.

echo.

) else (

echo This is a NotPetya/Petya/Petna/SortaPetya Vaccination file. Do not remove as it protects you from being encrypted by Petya. > C:\Windows\perfc

echo This is a NotPetya/Petya/Petna/SortaPetya Vaccination file. Do not remove as it protects you from being encrypted by Petya. > C:\Windows\perfc.dll

echo This is a NotPetya/Petya/Petna/SortaPetya Vaccination file. Do not remove as it protects you from being encrypted by Petya. > C:\Windows\perfc.dat

attrib +R C:\Windows\perfc

attrib +R C:\Windows\perfc.dll

attrib +R C:\Windows\perfc.dat

echo Computer vaccinated for current version of NotPetya/Petya/Petna/SortaPetya.

echo.

)

) else (

echo Failure: You must run this batch file as Administrator.

)

pause

REM Administrative check from here: https://stackoverflow.com/questions/4051883/batch-script-how-to-check-for-admin-rights

REM Vaccination discovered by twitter.com/0xAmit/status/879778335286452224

REM Batch file created by Lawrence Abrams of BleepingComputer.com. @bleepincomputer @lawrenceabrams

echo Administrative permissions required. Detecting permissions...

echo.

net session >nul 2>&1

if %errorLevel% == 0 (

if exist C:\Windows\perfc (

echo Computer already vaccinated for NotPetya/Petya/Petna/SortaPetya.

echo.

) else (

echo This is a NotPetya/Petya/Petna/SortaPetya Vaccination file. Do not remove as it protects you from being encrypted by Petya. > C:\Windows\perfc

echo This is a NotPetya/Petya/Petna/SortaPetya Vaccination file. Do not remove as it protects you from being encrypted by Petya. > C:\Windows\perfc.dll

echo This is a NotPetya/Petya/Petna/SortaPetya Vaccination file. Do not remove as it protects you from being encrypted by Petya. > C:\Windows\perfc.dat

attrib +R C:\Windows\perfc

attrib +R C:\Windows\perfc.dll

attrib +R C:\Windows\perfc.dat

echo Computer vaccinated for current version of NotPetya/Petya/Petna/SortaPetya.

echo.

)

) else (

echo Failure: You must run this batch file as Administrator.

)

pause

Wichtig: Der Workaraound funktioniert nur so lange, bis die Ransomware mit anderen Dateinamen eingesetzt wird. Ein aktueller Virenscanner dürfte eine Infektion in den meisten Fällen aber ebenfalls verhindern. Eine Auswahl empfehlenswerter Virenscanner finden Sie in folgenden Beiträgen: