Mehr Vertrauen ins Cloud-Computing

Zusätzliche Cloud-Sicherheit

von Oliver Schonschek - 05.01.2021

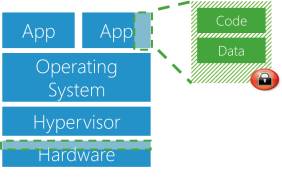

Die Marktforscher von Gartner definieren Confidential Computing im „Hype Cycle for Privacy“ so: Confidential Computing ist der Schutz von Daten während ihrer Verwendung und wird dadurch erreicht, dass die Daten während der Verarbeitung in einer hardwarebasierten, vertrauenswürdigen Ausführungsumgebung (Trusted Execution Environment, TEE) isoliert werden. Eine TEE-Hardware stellt einen abgesicherten Container bereit und schützt so einen Teil des Prozessors und Speichers der Hardware.

Confidential Computing erweitert damit die üblichen Cloud-Verschlüsselungen für gespeicherte Daten und für die Datenübertragung um einen Schutz für die Verarbeitungszeit, indem die Daten in einer hardwarebasierten, vertrauenswürdigen Umgebung abgekapselt werden.

Wenn Cloud-Daten während der Verarbeitung unzureichend geschützt sind, könnten Mitarbeiter des Cloud-Betreibers womöglich auf die Daten des Cloud-Nutzers zugreifen. Solche unerlaubten Zugriffe fürchten Unternehmen, die bislang die Nutzung der Public Cloud ablehnen.

Es ist eine Frage des Vertrauens gegenüber dem Cloud-Betreiber, mit der man als Cloud-Nutzer nicht leichtfertig umgehen darf. So fordert der Datenschutz nach Datenschutz-Grundverordnung (DSGVO) in Artikel 28 DSGVO (Auftragsverarbeitung), als Cloud-Nutzer nur mit solchen Auftragsverarbeitern (Cloud-Service-Betreibern) zusammenzuarbeiten, die hinreichend Garantien dafür bieten, dass geeignete technische und organisatorische Maßnahmen so durchgeführt werden, dass die Verarbeitung im Einklang mit den Anforderungen der DSGVO erfolgt und den Schutz der Rechte der betroffenen Person gewährleistet. Dazu gehört es insbesondere, dass unerlaubte Datenzugriffe seitens der Mitarbeiter des Cloud-Anbieters ausgeschlossen sind.

Verschlüsselung der gespeicherten Daten und der Datenübertragung reicht dazu allerdings nicht aus, auch in der Zeit der Datenverarbeitung muss der Datenschutz gewährleistet sein, ein wichtiger Grund, sich als Cloud-Nutzer mit Confidential Computing zu befassen.

Unternehmen stellen die Nützlichkeit der Cloud möglicherweise nicht mehr infrage, aber die Sicherheit bleibt ein häufig genannter Grund, sie zu meiden, so die Marktforscher von Gartner. Tatsächlich könne die Public Cloud jedoch für die meisten Anwendungen sicher genug gemacht werden. „Selbst für die widerstrebendsten Unternehmen gibt es jetzt Techniken wie Confidential Computing, mit denen anhaltende Bedenken ausgeräumt werden können“, sagt Steve Riley, Senior Director Analyst bei Gartner. „Sie können aufhören, sich Sorgen zu machen, ob sie ihrem Cloud-Anbieter vertrauen können.“

Confidential Computing: Anbieter

Confidential Computing wird von etlichen Unternehmen vorangetrieben. Im August vergangenen Jahres gab „The Linux Foundation“ bekannt, dass das Confidential Computing Consortium gegründet wurde, eine Community, die sich der Definition und Beschleunigung der Einführung von Confidential Computing widmet.

Zu den Unternehmen, die als Gründungsmitglieder zu dem Consortium gehören, zählen Alibaba, Arm, Google Cloud, Huawei, Intel, Microsoft und Red Hat. Weitere Mitglieder sind Baidu, ByteDance, Decentriq, Fortanix, Kindite, Oasis Labs, Swisscom, Tencent und VMware. Im Juni dieses Jahres kamen Accenture, AMD, Anjuna, Anqlave, Cosmian, iExec, IoTeX, Nvidia und R3 hinzu.

„Die frühesten Arbeiten an Technologien, die in der Lage sind, eine Branche zu transformieren, werden häufig branchenweit und mit Open-Source-Technologien durchgeführt“, erklärt Jim Zemlin, Executive Director der Linux Foundation. „Das Confidential Computing Consortium ist ein führender Indikator für die künftige Sicherheit beim Computing und wird dazu beitragen, offene Technologien zu definieren und aufzubauen, um diese Vertrauensinfrastruktur für verwendete Daten zu unterstützen.“

Das Confidential Computing Consortium soll Hardware-Anbieter, Cloud-Provider, Entwickler, Open-Source-Experten und Wissenschaftler zusammenbringen, um den Markt für Confidential Computing voranzutreiben, technische und behördliche Standards mitzuentwickeln und Open-Source-Tools zu erstellen.