UEFI-PCs und Live-Systeme

Secure Boot

von Oliver Ehm - 23.08.2013

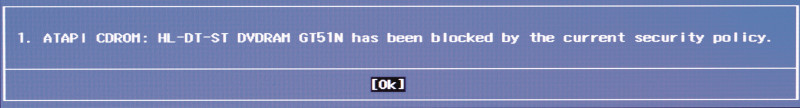

Nichts geht mehr: Hier blockt Secure Boot den Startvorgang einer Live-CD, für die noch keine Signatur in UEFI hinterlegt ist

Sinn und Zweck von Secure Boot

Die Sicherheitstechnik Secure Boot soll verhindern, dass sich auf dem PC ein Rootkit oder Bootkit einnistet, das noch vor dem eigentlichen Systemstart geladen wird.

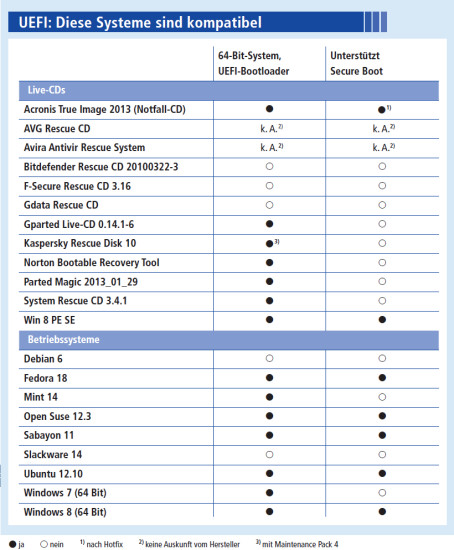

Betriebssystem und UEFI: Die Tabelle zeigt, welche Live-CDs und welche Betriebssysteme an UEFI-PCs booten können. Sie zeigt auch, welche Systeme eine Signatur für Secure Boot mitbringen.

Um dem zuvorzukommen, wurde Secure Boot entwickelt. Secure Boot tritt bereits vor dem Windows-Start auf der UEFI-Ebene in Kraft und schützt so den PC.

Technisch funktioniert der Schutzmechanismus von Secure Boot so: Im UEFI sind vertrauenswürdige digitale Signaturen hinterlegt. Anhand dieser Signaturen überprüft UEFI den UEFI-Bootloader. Entspricht die Signatur des UEFI-Bootloaders derjenigen, die in UEFI hinterlegt ist, darf das System starten. Andernfalls unterbindet UEFI den Start des unbekannten Systems.

Der UEFI-Bootloader vergleicht anschließend ebenfalls anhand von Signaturen, ob der Kernel des Betriebssystems noch echt ist oder ob er zwischenzeitlich korrumpiert wurde.