Das SHA-1-Ultimatum

Die Zeit für Legacy-Verschlüsselung läuft aus

von

Stefan

Bordel - 17.11.2016

Foto: vchal / Shutterstock.com

Anfang 2017 werden Microsoft, Google und Mozilla SHA1-basierte SSL-Zertifikate nicht mehr unterstützen. Wer bis dahin nicht auf den Nachfolger SHA-2 umgestellt hat, erlebt eine böse Überraschung.

Bereits im Jahr 2005 gelang es einem chinesischen Team aus IT-Wissenschaftlern, den Verschlüsselungs-Algorithmus SHA-1 (Secure Hash Algorithm) zu knacken. Daraufhin empfahl die US-Behörde NIST (National Institute of Standards and Technology) den Umstieg auf den sichereren SHA-2-Standard. Anfang kommenden Jahres soll dieser Umstieg nun vollzogen werden.

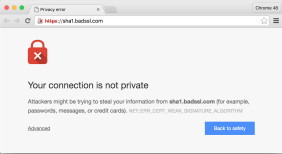

Hierzu gaben Microsoft, Mozilla und Google bekannt, dass sie Webseiten, die über Januar 2017 hinaus den SHA-1-Standard nutzen, nicht länger vertrauen werden. Dies hat zur Folge, dass Anwender, die eine Webseite mit veraltetem Verschlüsselungsstandard ansurfen, eine Warnmeldung vom Browser erhalten. Außerdem werden in der Adresszeile des Browsers nicht mehr die von HTTPS-Seiten gewohnten grünen Vorhängeschlösser angezeigt, die ein sicheres Surfen signalisieren. Hinzu werden Performance-Probleme auftreten, in einigen Fällen wird der Zugang zu Webseiten vielleicht sogar komplett geblockt.

Im schlimmsten Fall müssen Unternehmen mit einem teuren Komplettausfall ihrer Webpräsenz rechnen. Die Zeit zum Handeln ist also spätestens jetzt gekommen. Diese Ansicht vertritt auch Kevin Bocek, Chief Security Strategist bei Venafi, der gleichfalls auf die großen Sicherheitsdefizite des SHA-1-Standards hinweist: „SHA-1 Zertifikate im Einsatz zu belassen kommt einer offenen Tür für Einbrecher gleich – Man weißt den Cyberkriminellen geradezu einen garantierten Weg zum Erfolg.“ So sind SHA-1 Zertifikate beispielsweise gegenüber Collision Attacken verwundbar, die Cyber-Kriminellen erlauben, Zertifikate zu schmieden und Man-in-the-Middle-Attacken auf TLS Verbindungen auszuführen. Für den Schutz beim Austausch von sensiblen Daten ist daher der Umstieg auf SHA-2 unumgänglich.

Zertifikate sichern das Netz |

Digitale Zertifikate dienen als Grundlage zur Erstellung von Schlüsseln für die Codierung des Datenverkehrs zwischen Nutzern und Webseiten. Verschlüsselung ist hier die Voraussetzung für eine sichere Kommunikation. Digitale Zertifikate verifizieren außerdem, dass die aufgerufene Webseite legitim ist. Alle Webbrowser nutzen Zertifikate um festzulegen, wem während des Online-Austauschs vertraut und nicht vertraut werden kann. |