RSA kämpft gegen Cybercrime as a Service

Cyberkriminelle sind international organisiert

von Hartmut Wiehr - 22.03.2016

Anstelle einzelner, oft jugendlicher Hacker mit wenig Erfahrung ist die Bedrohungslandschaft heute durch erfahrene Einzelpersonen und Organisationen gekennzeichnet, die ständig an neuen Einbruchsmethoden feilen, über Geld verfügen und international organisiert sind. Knowles unterteilt sie in drei Gruppen.

-

Nicht staatliche Akteure wie Terroristen (zum Teil von Regierungen unterstützt) oder engagierte Hacker-Gruppen, die gegen das „Establishment“ agieren.

- Einzelne Kriminelle mit wenig Know-how und organisierte Kriminalität mit ausgearbeiteten Supply Chains und mit etablierten Verkaufsmethoden für gestohlene Daten.

- Staatliche Akteure wie Regierungen sowie die Verteidigungsindustrie. Sie sind an Sabotage in Ländern interessiert, die als feindlich eingestuft werden, und an klassischer Industriespionage.

Knowles verweist auf die unterschiedlichen Datentypen, die zum Objekt der Begierde werden. Bei sogenannten Custodial Data (Depotdaten) handelt es sich um Daten von Personen, die bei Behörden, im Gesundheitswesen oder bei Banken und Versicherungen gespeichert werden. Werden solche sensiblen Daten in größerem Ausmaß gestohlen – zum Beispiel Zehntausende Kreditkarteninformationen –, wird versucht, sie zurückzuverkaufen oder sie landen auf einem der Schwarzmärkte für solche Daten.

Handelt es sich um den Diebstahl von geistigem Eigentum, dann sind in der Regel Unternehmen mit ihren geheimen Entwicklungen und ihrem speziellen Know-how betroffen. Von Interesse für Konkurrenten oder andere Staaten können auch die Geschäftsstrategien sein, zum Beispiel bei geplanten Expansionen oder beim Eintritt in neue Märkte, sowie Informationen über Lieferanten, Absatzkanäle oder Gewinnspannen.

Zu erwähnen ist ferner die über IT angestoßene Sabotage von Infrastruktureinrichtungen, vor allem der Öl- und Gas-industrie. Zu den wenigen bekannt gewordenen Fällen zählt der Versuch, die iranischen Atomreaktoren durch einen Software-Angriff mit Stuxnet zu beschädigen. Für RSA gehören hierzu auch Internetangriffe auf die kritische nationale Infrastruktur eines Landes – von Industrien über Telekommunikations- und Internetrechenzentren bis hin zu Verkehrsanlagen.

Amit Yoran: Im Interview mit com! spricht der RSA-President über die Entwicklungen in der Cyberkriminalität und wie sich Unternehmen dagegen wappnen können.

(Quelle: Wiehr )

Zur Bedrohungslandschaft gehören für RSA Trojaner wie Zeus, die Informationen stehlen, DDoS-Angriffe, die Server und Netzwerke lahmlegen, und Ransomware, die Lösegeld erpresst. Oft gelangt solche Malware über eine Phishing-Attacke auf einen PC oder in ein Rechenzentrum, zum Beispiel, indem ein Mitarbeiter leichtfertig auf einen Link klickt.

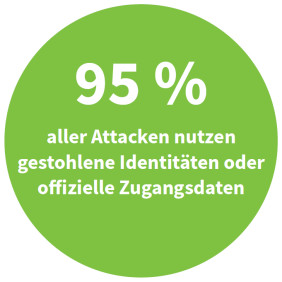

Laut dem Verizon-Report „Data Breach Investigations“ von 2015 verwenden 95 Prozent aller Cyberattacken gestohlene Identitäten.