Auf keinen Fall zahlen

Ransomware-Attacken - So schützen Sie sich

von

Konstantin

Pfliegl - 06.06.2016

Foto: Ton Snoei / Shutterstock.com

Erpresser-Trojaner wie Teslacrypt oder Locky halten Deutschland in Atem und nehmen auch zunehmend Unternehmen ins Visier. com! zeigt, wie Sie sich vor Ransomware schützen.

Unter den Cyberattacken, denen sich Unternehmen ausgesetzt sehen, zählen Erpresserviren zu den perfidesten. Es gibt sie zwar schon seit 2010, allerdings haben sie sich in jüngster Zeit explosionsartig vermehrt und agieren sehr viel trickreicher als zu Beginn. Ins Bewusstsein der Öffentlichkeit haben sie es mit schlagzeilenträchtigen Angriffen auf Krankenhäuser oder Gemeindeverwaltungen geschafft.

Ob Unternehmen, öffentliche Einrichtungen oder Privatnutzer betroffen sind, das Vorgehen ist immer das gleiche: Schadprogramme schränken den Zugriff auf Systeme und Daten ein – die Freigabe der Ressourcen erfolgt nur gegen Zahlung eines Lösegelds. Abgeleitet von Ransom, dem englischen Wort für Lösegeld, bezeichnet man Erpresserviren auch als Ransomware.

Zwei Ransomware-Varianten

Wenn man Glück hat, bekommt man es mit einer Ausprägung zu tun, die lediglich das Betriebssystem manipuliert und keine Daten verschlüsselt. Die wahrscheinlich bekanntesten Vertreter dieser Art Erpresserviren sind der BKA-Trojaner und der GVU-Trojaner. Sie missbrauchen Namen und Logos des Bundeskriminalamts und der Gesellschaft zur Verfolgung von Urheberrechtsverletzungen, um der kriminellen Zahlungsaufforderung einen offiziellen und seriösen Charakter zu verleihen. So wird auf dem Sperrbildschirm etwa behauptet, dass der Rechner durch polizeiliche Ermittlungen gesperrt wurde und erst nach Zahlung eines Bußgelds wieder nutzbar ist.

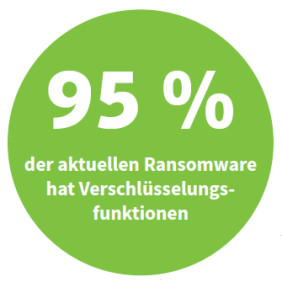

Neuere Varianten von Ransomware sind da deutlich raffinierter: Sie verschlüsseln sämtliche Daten – sogar auf angeschlossenen Netzlaufwerken und eingebundenen Cloud-Diensten. So ist auch nachdem ein Rechner vom Schadprogramm bereinigt wurde, kein Zugriff auf die Daten möglich.

Weil für die Verschlüsselung sichere Algorithmen zum Einsatz kommen, ist eine Entschlüsselung ohne den entsprechenden Schlüssel nicht zu erreichen. Bekannte Vertreter dieser Art Ransomware sind zum Beispiel Teslacrypt und Locky.

Weil die Wiederherstellung der Daten häufig mit deutlich höheren Kosten verbunden wäre, entscheiden sich viele Unternehmen dafür, das Lösegeld zu zahlen. Es beträgt vielfach nicht mehr als ein paar Hundert Euro: „Der Geldbetrag hängt meistens von der Menge der Daten ab, die verschlüsselt wurden“, so Rüdiger Trost, Sicherheitsexperte beim Antiviren-Spezialisten F-Secure. Verglichen mit Banking-Trojanern hat Ransomware für die Kriminellen einen entscheidenden Vorteil: Sie erhalten ihr Geld direkt vom Opfer über anonyme Zahlmethoden wie Bitcoin. Mittelsmänner für Überweisungen braucht man nicht.

Oft sind die Kosten für das Lösegeld allerdings noch der geringste Schaden. Hinzu kommen in vielen Fällen Reputations- oder sogar Fremdschäden, etwa wenn es sich bei den verschlüsselten Daten um wichtige Kundendaten handelt und sich Aufträge nicht rechtzeitig erledigen lassen.

Das hierzulande wohl bekannteste Ransomware-Opfer ist die unterfränkische Stadt Dettelbach. Anfang Februar dieses Jahres verschlüsselte ein Erpresservirus die Daten der Stadtverwaltung. Die Ransomware war als E-Mail-Anhang gekommen und hatte auf einem Arbeitsplatzrechner zugeschlagen.