Unternehmenssicherheit

Geschulte Mitarbeiter wehren Cyberangriffe ab

von

Jürgen

Mauerer - 25.06.2019

Foto: Bild: Shutterstock / kentoh

Mitarbeiter gelten als Risiko Nummer eins bei Cyberangriffen. Gezielte Trainings sollen über Sicherheitsrichtlinien, aktuelle Bedrohungen und den Umgang damit aufklären.

Die E-Mail kam direkt vom Geschäftsführer, mit Ausrufezeichen. Sie war also dringend. Der Betreff: Überweisung von 50.000 Euro auf das Bankkonto eines Dienstleisters in Polen. Der Geldtransfer sei natürlich streng vertraulich und vor allem sehr, sehr eilig, hieß es im Text der E-Mail. Der neue Mitarbeiter, erst seit zwei Wochen in der Buchhaltung des Unternehmens tätig, folgte der Aufforderung und überwies das Geld nach Polen. Das Problem: Die Mail stammte von einem Betrüger, der sich einfach als Geschäftsführer ausgab.

Die Betrugsmethode hinter diesem Szenario ist nicht neu, aber immer öfter anzutreffen und wird von den Kriminellen immer weiter verfeinert. Bekannt ist sie wahlweise unter den Bezeichnungen Chef-Masche, CEO Fraud (Chef-Betrug) oder Business E-Mail Compromise (BEC).

Die Täter gehen dabei ausgesprochen geschickt vor und nutzen menschliche Eigenschaften wie Hilfsbereitschaft, Empathie oder in diesem Fall Angst vor Autoritäten bewusst aus, um Mitarbeiter zu manipulieren. Um ihr Täuschungsmanöver so glaubwürdig wie möglich zu machen, sammeln sie alles an Informationen über potenzielle Opfer, was sie in die Finger bekommen können.

Fündig werden sie dabei oft über Social Media, wenn sie beispielsweise Meldungen über einen neuen Arbeitgeber auf Facebook oder Twitter auswerten.

Kein Einzelfall

Die Opfer von CEO Fraud sind nicht allein. So wurden in Baden-Württemberg laut Innenminister Thomas Strobl in den letzten vier Jahren 750 Unternehmen mit dieser Masche angegriffen. In rund 90 Fällen waren die Täter erfolgreich und verursachten einen Schaden von rund 50 Millionen Euro. Dem Security-Anbieter Trend Micro zufolge stieg die Zahl dieser heimtückischen und bis ins Detail geplanten Angriffe 2018 um 28 Prozent. Kein Wunder, schließlich verspricht laut Trend Micro jeder CEO-Fraud-Versuch einen Gewinn von durchschnittlich 132.000 Dollar.

Die häufigste Methode für Cyberangriffe auf Unternehmen sind Phishing-Mails, gefälschte E-Mails, mit denen Mitarbeiter hinters Licht geführt werden. Ziel der täuschend echten Mails ist es, die gutgläubigen Opfer dazu zu verleiten, schadhafte Anhänge zu öffnen, auf Links zu Websites mit Schadcode zu klicken oder vertrauliche Informationen preiszugeben.

Im Prinzip geht es um Angriffe auf die Informationssicherheit. Informationen müssen zuverlässig verfügbar sein, da die meisten Geschäftsprozesse mittlerweile digitalisiert sind. Zudem sind sie vor nicht autorisiertem Zugriff (Vertraulichkeit) und ungewollter Veränderung (Integrität) zu schützen.

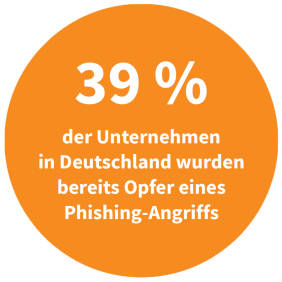

Die Dimension deutlich macht eine Untersuchung von Trend Micro vom Februar dieses Jahres: Demnach wurden 39 Prozent der befragten Unternehmen aus Deutschland schon einmal Opfer eines Phishing-Angriffs. Und die Anzahl der von Trend Micro geblockten Phishing-URLs stieg im Vergleich zum Vorjahr um 269 Prozent, seit dem Jahr 2015 sogar um fast 2500 Prozent. Für die Studie wurden 1125 IT- und Sicherheitsentscheider im Vereinigten Königreich, den USA, Deutschland, Spanien, Italien, Schweden, Finnland, Frankreich, den Niederlanden, Polen, Belgien und Tschechien befragt.

Phishing-Mails haben oft gravierende Folgen für Unternehmen und Organisationen. Wie gravierend, das veranschaulichen zwei Beispiele aus Bayern. Das Krankenhaus Fürstenfeldbruck konnte im November 2018 mehr als eine Woche lang nicht im Normalbetrieb arbeiten und wurde von der integrierten Rettungsstelle abgemeldet. Der Grund: Ein Mitarbeiter infizierte durch einen Klick auf Schad-Software im Mail-Anhang das IT-System und legte alle rund 450 Rechner lahm. Und beim Maschinenbauer Krauss Maffei verschlüsselte ein Trojaner Daten, die für die Steuerung einzelner Maschinen in der Fertigung und Montage notwendig sind. Daher konnte das Unternehmen die Maschinen an mehreren Standorten anfangs nicht starten, anschließend liefen sie eine Zeit lang mit gedrosselter Leistung. Auch hier lief der Angriff über eine Phishing-Mail.