Viren in PDF-, JPG- und DOC-Dateien

Tipps zu E-Mail-Anhängen und Exploit-Blockern

von Mark Lubkowitz - 25.06.2014

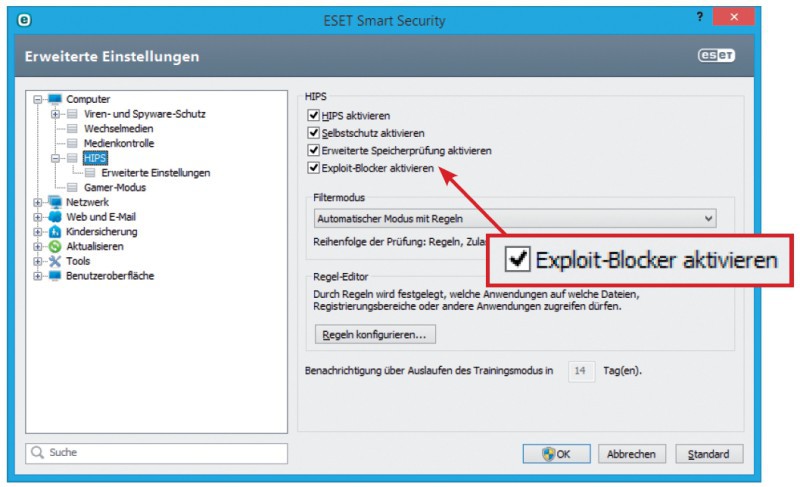

Eset Smart Security 7: Aktuelle Virenschutzprogramme wie Smart Security 7 von Eset enthalten Exploit-Blocker. Hier genügt ein Häkchen, um ihn zu aktivieren.

Vorsicht bei PDFs als E-Mail-Anhang

Die wichtigste Maßnahme: Öffnen Sie auf keinen Fall Dateien aus unbekannten Quellen. Exploits werden besonders häufig per E-Mail verschickt. Diese E-Mails geben vor, wichtige Rechnungen, Mahnungen oder Schreiben von Anwälten zu enthalten, und fordern dazu auf, die im Anhang befindlichen Dokumente zu öffnen.

Diese scheinbar harmlosen Dateien, etwa PDF-Dokumente oder JPG-Bilder, sind dann bereits der Exploit, der durch das Öffnen mit einem Programm ausgelöst wird, den Rechner infiziert und oftmals Trojaner installiert. Wenn Sie solche Dateien gar nicht erst öffnen, dann kann der Exploit seine Wirkung auch nicht entfalten.

Exploit-Blocker installieren

Installieren Sie ein Virenschutzprogramm. Denn aktuelle Schutzprogramme wie Kaspersky Anti-Virus 2014 oder Eset Smart Security bieten zusätzlich zum Schutz gegen Viren auch einen Schutz gegenüber unterschiedlichsten Arten von Exploits. Bei Kaspersky heißt die Funktion „Automatischer Exploit-Schutz“, bei Eset heißt sie „Exploit-Blocker“.

Alle Hersteller von Antivirenprogrammen können besonders schnell auf einen Exploit reagieren, weil ihre Programme ohnehin stündlich neue Updates beziehen. Die Sicherheitsspezialisten müssen zudem das fehlerträchtige Programm nicht überarbeiten, sondern entwickeln einfach eine Gegenmaßnahme gegen den Exploit selbst und löschen ihn, bevor er die Sicherheitslücke überhaupt ausnutzen kann.

Die Hersteller von Anwendungsprogrammen müssen hingegen erst einen Patch oder sogar ein Update entwickeln und verteilen. Dabei müssen sie darauf achten, keine neuen Sicherheitslücken oder andere Programmfehler zu schaffen. Das dauert.