Schutzkonzepte für den Remote-Workplace

Moderne Schutzkonzepte

von Frank-Michael Schlede - 16.09.2020

Im Unternehmen sind die Arbeitsstationen und Geräte der Mitarbeiter in der Regel gut abgesichert. Themen wie Zero-Trust und Endpoint-Security werden dort zumeist konsequent eingeführt und durchgehalten. Dr. Klaus Gheri, General Manager Network Security bei Barracuda Networks, stellt in einem Abstract seines Unternehmens zu dieser Problematik sehr richtig fest, dass es jedoch „für die Bereitstellung eines sicheren Remote-Zugriffs auf Unternehmensdaten kein Patentrezept gibt“.

Und Boris Larin, Senior Security Researcher bei Kaspersky, hob in diesem Zusammenhang hervor, wie wichtig die Überprüfung der auf dem Endpunkt installierten Software ist: „Derzeit sind einige Lösungen auf dem Markt verfügbar, die eine Überprüfung der auf dem Endpunkt installierten Software durchführen und den Zugriff auf Unternehmens-VPN-Verbindungen nur ermöglichen, wenn eine funktionierende Anti-Malware-Lösung auf dem Rechner installiert ist.“

So waren sich alle von uns befragten Experten einig, dass gerade, wenn die mobilen Nutzer nicht auf ein Firmengerät, das von der IT konfiguriert und betreut wird, zurückgreifen können, die Sicherheitsprobleme eine andere Dimension bekommen. Eine Situation, die aktuell immer mehr Unternehmen betrifft - die Nutzer müssen ins Home-Office wechseln und dort ihre eigene Hard- und Software einsetzen. Thomas Uhlemann, Security Specialist DACH, bei der Eset Deutschland GmbH, fasst das folgendermaßen zusammen: „In den Fällen, in denen kein Firmengerät zur Verfügung gestellt werden kann, ist die Lage tatsächlich knifflig. Rein rechtlich kann der Arbeitgeber keine Installation von Software auf Privatgeräten vorschreiben. Im Gespräch mit den Mitarbeitern oder in einem Infoleitfaden für die Belegschaft sollten der Einsatz geeigneter Software (beispielsweise VPN-Verbindung, Antimalwarelösung, 2-Faktor-Authentifizierung) sowie korrekte Verhaltensmaßnahmen erklärt und erbeten werden. Das kommt dem Unternehmen und letztlich auch dem Mitarbeiter in seinem privaten, digitalen Leben zugute.“

Auch er betont dabei zusätzlich, wie wichtig es sei auf ausreichenden Malwareschutz auf den zur mobilen Arbeit verwendeten Geräten zu achten und empfiehlt auch auf den Privatgeräten den Einsatz von zumeist kostenfreien Mitarbeiterlizenzen des im Unternehmen zum Einsatz kommenden Security-Software-Anbieter: „Entgegen anderslautender Behauptungen schützt der in Windows 10 enthaltene Microsoft Defender nicht vor den Hauptbedrohungen. Dazu zählen gefälschte Webseiten oder E-Mails mit gefährlichen Links oder Anhängen.“

Video-Chats und Cloud

Jeder IT-Verantwortliche und Mitarbeiter im Security-Umfeld wird bestätigen können, dass Mitarbeiter diejenigen Werkzeuge benutzen, die sie für ihre tägliche Arbeit benötigen und die komfortabel zu nutzen sind. Und wie Udo Schneider in diesem Zusammenhang sehr richtig feststellt, ist es zwar man in der Firma leicht möglich, PCs und Netzwerke komplett abzusichern (und das Nörgeln der Mitarbeiter darüber zu ignorieren), während dies bei deren Privat-Equipment schlichtweg nicht möglich ist. Bei der Diskussion um die Sicherheit von nicht firmeneigenen Endgeräten beim Zugriff auf Firmendaten bringen Verbote erfahrungsgemäß nichts. Im konkreten Fall „Homeoffice“ reagieren (verständlicherweise) viele Mitarbeiter empfindlich, wenn ihnen der Arbeitgeber vorschreiben möchte, wie sie ihr privates Equipment (Laptop, DSL, WLAN und so weiter.) zu nutzen haben. Auch Gebote werden in der Regel nur so lange befolgt - auch das zeigt die Erfahrung - wie diese „bequem“ zu befolgen sind.

Ein gutes Beispiel dafür, dass IT-Administratoren und -Verantwortlich mit Verboten in diesen Bereichen wenig erreichen werden, sind Videochat-Programme. So ist die Kommunikation mit Kollegen ist in vielen Domänen ein Teil der täglichen Arbeit geworden. Und spätestens an dieser Stelle kommt dann wiederum vielfach eine Einstellung nach dem Motto „was ich mit meinem privaten Equipment mache, ist meine Sache“ zum Tragen. Ehe ein Administrator hier auch nur eingreifen kann, tauschen Mitarbeiter Firmendaten über ihre eigene Privat-Accounts auf diversen Chat-, Mobil- und Videokonferenz-Plattformen aus.

Eine Lösung für diese Problematik sieht Schneider darin, die Anforderungen des Geschäfts und der Mitarbeiter zu antizipieren und für eine adäquate Deckung eben dieser zu sorgen. So zum Beispiel bei den Videokonferenzen: Natürlich können Geschäftsleitung und IT diese Anforderungen ignorieren und verbieten - mit dem Effekt, dass Mitarbeiter sich schlicht nicht daran halten. Eine Alternative besteht häufig darin, dass die IT eine eigene Lösung zusammenzubaut, die aber (oft auch aufgrund nicht passender Security) so unkomfortabel ist, dass der Effekt dem eines Verbotes entspricht.

Es bietet sich also an, die Anforderung mit einem passenden Dienst zu adressieren, der auch entsprechend komfortabel ist. Diese sollte die IT mit Geboten kombinieren, die einfach befolgt werden können. Schneider bringt an dieser Stelle die Security wieder ins Spiel: „Wenn die Anforderungen passend adressiert sind, werden viele Nutzer das Werkzeug bereitwillig nutzen, so dass man es passend absichern kann. Als Beispiel sei hier nur die Nutzung von Drittpartei-Diensten mit Domänen-Logins (beispielsweise via SAML - Security Assertion Markup Language ) zu nennen.“

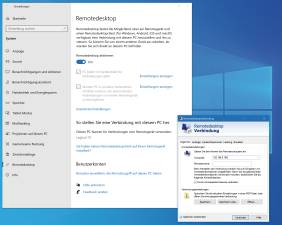

Eine weitere Lösung kann ohne Zweifel der Zugriff auf die Firmendaten über eine Cloud-Lösungen darstellen. Die Vorteile liegen dabei auf der Hand: Die Beschaffung ist einfach - häufig reicht dazu eine Kreditkarte. Auch Installation und Deployment können dabei in der Regel entfallen. Allerdings muss in diesen Fällen auf der Seite der Firma noch etwas mehr passieren: Eine Konfiguration beziehungsweise Anpassung oder auch Einbindung in einer bereits bestehende Authentifizierungslösung im Unternehmen ist notwendig. Auch ein sicheres SSL-VPN-Portal kann beispielsweise den Nutzern einen einfachen Browser-basierten Remote-Zugriff ermöglichen. Auf diese Art können sie Anwendungen, Netzwerkordner und Dateien im Web-Browser aufrufen, als wären sie im Büro. Aus Sicherheitsgründen wird die gesamte Netzwerkkommunikation dabei durch einen verschlüsselten und authentifizierten SSL-Tunnel an das SSL-VPN-Gateway der Firewall gesendet. Cloud-basierte Firewall-Lösungen bieten hier eine ganze Reihe der unterschiedlichsten Optionen an.