Bring Your Own Device

Private Mobilgeräte ohne Risiko nutzen

von

Bernd

Reder - 05.02.2015

Foto: istock / photocanal25

Viele Mitarbeiter nutzen private Smartphones, Tablets und Notebooks auch beruflich. Die Firmen profitieren dabei durchaus, müssen allerdings auch die Sicherheit der Unternehmens-IT gewährleisten.

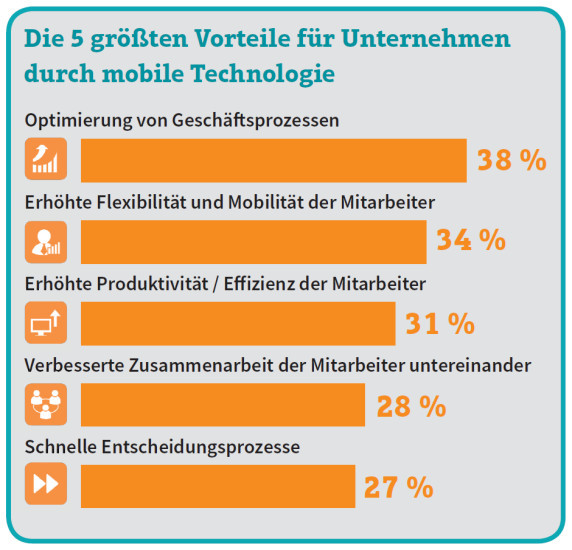

Vorteile durch mobile Technologie: Der Einsatz mobiler Endgeräte bringt deutschen Unternehmen nach eigener Einschätzung erhebliche Vorteile, etwa bei der Optimierung von Geschäftsprozessen. Quelle: IDC

Laut einer Studie, die das Marktforschungsunternehmen IDC Deutschland im November 2014 veröffentlichte, profitieren Unternehmen in erheblichem Maß durch den Einsatz von Mobiltechniken. Rund 38 Prozent konnten mit Hilfe von Enterprise-Mobility-Lösungen ihre Geschäftsprozesse optimieren und jeweils mehr als 30 Prozent verzeichneten eine höhere Flexibilität, Mobilität und Produktivität ihrer Mitarbeiter.

Bring Your Own Device (BYOD): Im Rahmen eines BYOD-Konzepts (Bring Your Own Device) können Mitarbeiter ihr privates Smartphone, Notebook oder einen Tablet-Rechner für berufliche Zwecke verwenden.

Choose Your Own Device (CYOD): Bei CYOD können Mitarbeiter ein mobiles Gerät aus einer Liste von Systemen wählen, die von der IT-Abteilung freigegeben wurden. Im Unterschied zu BYOD ist das Unternehmen Eigentümer der Geräte und behält somit auch die Kontrolle über die Inhalte und Anwendungen auf diesen Systemen. Für Mitarbeiter hat CYOD den Vorteil, dass ihnen im Idealfall ein Endgerät mit Betriebssystem und Anwendungen zur Verfügung steht, mit denen sie vertraut sind und die einen niedrigeren Einarbeitungsaufwand erfordern.

Company Owned – Personally Enabled (COPE): Das Endgerät bleibt in diesem Fall Eigentum des Unternehmens. Der Nutzer kann es jedoch auch für private Zwecke verwenden. Allerdings gelten dafür je nach Branche Einschränkungen. In vielen Firmen sind beispielsweise Apps für WhatsApp oder Facebook nicht erwünscht, ebenso das eigenständige Installieren von Apps, die nicht von der IT-Abteilung freigegeben wurden. Teilweise setzen Unternehmen Dual-Persona-Endgeräte ein, auf denen sich zwei separate Nutzungsbereiche einrichten lassen – einer für betriebliche Zwecke und einer für private.

Corporate Only – Business Only (COBO): COBO ist der restriktivste Ansatz, denn sowohl das Endgerät als auch die Anwendungen werden ausschließlich vom Arbeitgeber bereitgestellt. Zudem darf der Beschäftigte das System nur für geschäftliche Zwecke nutzen. Solche Vorgaben sind in Branchen mit besonders hohen Sicherheitsanforderungen zu finden, etwa dem Finanzsektor, dem Gesundheitswesen oder in Behörden.

Enterprise Mobility Management (EMM): Darunter sind Mobile Device Management, Mobile Application Management und Mobile Content Management zusammengefasst. Firmen können ein EMM aufbauen, indem sie separate Produkte für MDM, MAM und MCM einsetzen. Zudem stehen EMM-Pakete zur Verfügung, die alle drei Funktionen vereinen.

Mobile Application Management (MAM): Mit einer MAM-Software kann die IT-Abteilung mobile Applikationen verwalten. Das schließt Backups und das Rollout solcher Apps mit ein. Zudem lassen sich Regelwerke (Policies) erstellen und umsetzen. Solche Policies definieren beispielsweise, welche Konfigurationseinstellungen für Apps gelten und auf welche Daten der Nutzer damit zugreifen darf. MAM-Lösungen werden entweder als Add-on eines MDM-Tools oder als Einzellösungen angeboten.

Mobile Content Management (MCM): Eine MCM-Software bietet der Unternehmens-IT einen Weg, um auf Inhalte, Dateien oder Dokumente auf mobilen Geräten zuzugreifen. Das erfolgt unabhängig davon, ob diese Daten im internen Speicher der Systeme oder auf SD-Karten oder anderen Speichermedien abgelegt werden. MCM-Lösungen erlauben es zudem, Dokumente zwischen Kollegen, Kunden und Partnern auszutauschen (Sharing, Collaboration). Auch ist im Idealfall eine Synchronisation von Inhalten über verschiedene Devices hinweg möglich.

Mobile Device Management (MDM): Die Kernfunktion ist die Verwaltung unterschiedlicher Typen von mobilen Geräten in einem Unternehmensnetz. Solche Lösungen lassen sich um zusätzliche Funktionen erweitern, etwa die Verwaltung von Applikationen, Asset-Management oder Sicherheitsfunktionen.

Mobile Risk Management (MRM): Das Kernziel von MRM besteht darin, das Speichern und Bearbeiten von Firmendaten an potenziell unsicheren Orten zu verhindern. Dazu zählen unverschlüsselte Cloud-Storage-Ressourcen, aber auch ungeschützte Speichermedien in Endgeräten. Zudem können Funktionen integriert werden, die ein sicheres Synchronisieren von Daten zwischen unterschiedlichen Systemen ermöglichen, etwa Smartphones, Notebooks und Büro-PCs.

Hinzu kommt als weiterer Faktor die Zufriedenheit der Beschäftigten. Speziell jüngere, hoch qualifizierte Arbeitskräfte wollen nicht mit dem abgelegten Smartphone ihres Vorgängers oder einem veralteten Firmen-Notebook arbeiten. Sie möchten vielmehr dieselben modernen Mobilgeräte und Apps verwenden, die sie auch privat nutzen. Kann ein Arbeitgeber dies nicht zusichern, besteht die Gefahr, dass sich speziell Beschäftige zwischen 25 und Ende 40 einen anderen Job suchen.