CEO im Fadenkreuz der Cyberkriminellen

Steigende Schäden

von Andreas Fischer - 11.11.2019

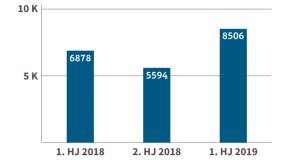

„In den letzten vier Jahren haben wir 65 Fälle mit einem gemeldeten Schadensvolumen von mehr als 165 Millionen Euro verzeichnet“, beschreibt Rüdiger Kirsch die Situation. Anfangs seien lediglich vereinzelte Attacken zu beobachten gewesen. „Inzwischen sind es durchschnittlich etwa 20 Fälle pro Jahr.“ Die Schadenshöhe variiere zwischen 150.000 und 50 Millionen Euro - mit einer Tendenz nach oben. „Bei den betroffenen Unternehmen waren praktisch alle Branchen und Unternehmensgrößen vertreten, zunehmend auch kleine und mittelständische Firmen“, berichtet Kirsch. Überdurchschnittlich oft seien allerdings Unternehmen mit Tochtergesellschaften im Ausland angegriffen worden.

Komme es erst einmal zu einer Überweisung, dann sei die Zeit knapp: „Die ersten 36 bis maximal 72 Stunden sind entscheidend, ob vielleicht noch ein Teil des Geldes durch schnelles Handeln und einen guten Draht zur Hausbank zurückgeholt werden kann.“ In den meisten Fällen sei das Geld aber nicht mehr zu retten. Insgesamt nur etwa eine Million Euro habe bei allen 65 Fällen durch rasches Reagieren und einen Rückruf der Überweisungen über die zuständige Bank wiederbeschafft werden können. Auch Ermittlungserfolge seien selten. Nur in einigen wenigen Einzelfällen habe man die Betrüger ausfindig machen und fassen können.

KI hilft Kriminellen

Wie in anderen Security-Bereichen auch, wenden die Angreifer immer wieder neue, zuvor unbekannte Tricks an. Das liege daran, dass „die Täter immer professioneller werden“, erläutert Kirsch. „Laufend entwickeln sie ihre Methoden weiter.“ Erst habe man es mit Zahlungs- und Bestellerbetrug, dann mit falschen IT-Mitarbeitern und schließlich mit gefälschten Stimmen zu tun bekommen.

Bei Letzteren greifen die kriminellen Banden auf Techniken aus dem Bereich der Künstlichen Intelligenz (KI) zu. Im Fall des betrogenen Energieunternehmens sei beispielsweise eine Software zum Einsatz gekommen, die mit Hilfe von Machine Learning fremde Stimmen imitieren könne. Ein selbstlernender Algorithmus erfasse innerhalb von Minuten die Stimme eines Menschen und könne sie anschließend täuschend echt nachahmen, inklusive der individuellen Sprachmelodie oder eines landestypischen Akzents. Betrugsfälle mit KI-Unterstützung werde man in Zukunft deswegen „sicher häufiger sehen“.

Ron van het Hof bezeichnet den beschriebenen Angriff deswegen auch als „neue Evolutionsstufe“. Der CEO von Euler Hermes in Deutschland, Österreich und der Schweiz konstatiert: „Software zur Stimm- oder Handschriftenimitation und Deepfake-Videos eröffnen Betrügern in Zukunft viele neue Möglichkeiten.“ In ein oder zwei Jahren gebe es vielleicht den ersten CEO-Betrug, bei dem die Zahlungsanweisung per Deepfake-Video und WhatsApp-Nachricht übermittelt werde. Als Deepfake werden Techniken bezeichnet, mit denen etwa Bilder oder komplette Videos täuschend echt nachgemacht werden können.

Der menschliche Faktor

Das Einwirken von Menschen spielt bei der IT-Sicherheit eine nicht zu unterschätzende Rolle. Laut einer Analyse des auf E-Mail-Sicherheit spezialisierten US-Unternehmens Proofpoint nutzten zuletzt weniger als 1 Prozent der von Proofpoint beobachteten Cyberattacken eine technische Schwachstelle aus. Bei allen übrigen Angriffen setzten die Kriminellen dagegen auf den „Human Factor“. Die Experten von Proofpoint verstehen darunter eine Mischung aus Neugier und Vertrauen, die Mitarbeiter immer wieder dazu verleiten würde, zum Beispiel auf in E-Mails enthaltene Links zu klicken oder verseuchte Dateien herunterzuladen und auf ihrem Rechner auszuführen.

„Wenn es um organisatorische oder institutionelle Sicherheit geht, hat vieles von dem, was wir unternehmen können, um uns besser abzusichern, nichts zu tun mit Technologie, sondern eher mit der Fortbildung der Mitarbeiter“, erklärt auch Aaron Zander, Senior IT-Engineer von Hacker One, einer auf Schwachstellen spezialisierten US-Company. „Das Ermuntern der Mitarbeiter, Anfragen anzuzweifeln und sie doppelt zu prüfen, sowie eine gesunde Paranoia sind essenziell, um die allgemeine IT-Sicherheit zu verbessern“, so Zander weiter.

Dabei gehe es nicht darum, die Mitarbeiter für schlechte Passwörter oder unerwünschtes Verhalten verantwortlich zu machen. Das Verhindern von Phishing-Attacken habe eher etwas mit den etablierten Vorgehensweisen in den Unternehmen zu tun. „Ist es für die leitenden Angestellten normal, eine Überweisung an einen Anbieter oder einen Kauf von einer unbekannten Webseite ohne weitere Rückfragen zu verlangen? Dann herzlich willkommen im Phishing-Himmel!“ Es sei Aufgabe der IT-Abteilung und der Sicherheitsspezialisten im Unternehmen, die Kollegen zu informieren und zu schulen, um auf diese Weise das „schwächste Glied in der Kette zu stärken“.