Schlusslicht IE

Die größten Windows-Schwachstellen 2015

von

Jens

Stark - 29.01.2016

Foto: Titima Ongkantong / Shutterstock.com

Laut einem Eset-Bericht über die größten Schwachstellen unter Windows wird deutlich: Der Internet Explorer kämpft mit massiven Schwächen. Dagegen sind der Nachfolger Microsoft Edge und Google Chrome vorbildlich.

Der Security-Spezialist Eset hat einen Report veröffentlicht, der die größten Windows-Schwachstellen des vorherigen Jahres beleuchtet. Dabei zeigt die Analyse von Eset , dass Microsofts Browser Internet Explorer (IE) im Jahr 2015 mit Abstand die meisten Sicherheitslücken aufwies, wohingegen der neue Microsoft-Edge-Browser in Windows 10 und Google Chrome mit wegweisenden Sicherheits-Features glänzen.

Seit dem 12. Januar leistet Microsoft zudem keinen Support mehr für die Internet Explorer-Versionen 7 bis 10. Dies sollte für Nutzer dieser Versionen Motivation genug sein, um auf eine neuere Ausgabe des Browsers – oder gar einen alternativen Browser wie Chrome, Opera oder Firefox – umzusteigen, empfiehlt der Security-Spezialist.

Weitere gefährliche Lücken in Windows

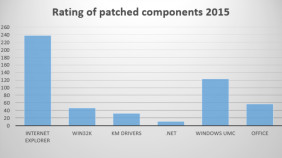

Weiter zeigt die Analyse von Eset, dass neben den Lücken im Internet Explorer auch zahlreiche andere Windows-Komponenten von Microsoft im vergangenen Jahr durch Patches gefixt wurden. Dabei auffällig: die Anzahl der gepatchten Komponenten stieg im Vergleich zu 2014 im Jahr 2015 bei den meisten Komponenten (Windows GUI / win32k.sys, Kernel-Mode-Treiber / KM, Windows User Mode-Komponenten / Windows UMC, Office) deutlich an und blieb lediglich bei .NET und dem Internet Explorer weitgehend stabil.

Angriffe auf KM-Treiber und das Windows GUI (win32k.sys) werden von Angreifern in der Regel dazu genutzt, um privilegierte Systemzugriffsrechte zu erlangen und sind dadurch besonders kritisch einzustufen. Der Grund: Mit diesen tiefgreifenden Rechten kann Schadcode aus der Ferne und im Kernel-Modus ausgeführt werden. Dies kann zur vollständigen Kontrolle über alle Ressourcen eines Rechners sowie über Teile des Hauptspeichers führen.

Der vollständige Report ESET Windows Exploitation in 2015 (PDF) steht auf dem Security-Blog WeLiveSecurity zum Download bereit.