Sicherheit

Sicherheitslücke im Fritzbox—Mediaserver

von

Thorsten

Eggeling - 24.05.2012

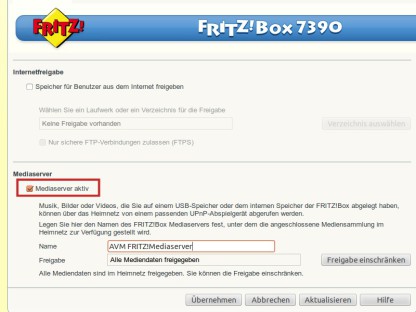

Viele Fritzbox-Modelle enthalten einen Mediaserver, der Musik, Videos und Co. im Netz bereitstellt. Ist er aktiv, lassen sich allerdings die Konfigurationsdaten auslesen - auch der WLAN-Schlüssel.

Der Fritzbox-Mediaserver bietet seine Dienste vor allem UPnP-fähigen Geräten im Netzwerk an. TV-Geräte oder Media Player können schnelle eine Liste der verfügbaren Multimedia-Dateien abrufen und die gewünschten Inhalte abspielen. Bei einem Test hat Heise Online herausgefunden, dass der HTTP-Server der Fritzbox nicht nur die Liste der Dateien herausgibt, sondern über spezielle URLs auch Konfigurationsdaten liefert. Bei einigen Fritzbox-Modellen können auch sicherheitsrelevante Informationen wir das WLAN-Passwort im Klartext enthalten sein.

AVM hält die Sicherheitslücke für weniger gefährlich, weil sie sich über das Internet nicht ausnutzen lässt. Der Post 49200, über den sich der Webserver ansprechen lässt, ist standardmäßig nur über das lokale Netzwerk zu erreichen. Heise Online stuft die Gefahr höher ein, weil sich die Sicherheitslücken im Browser prinzipiell über Cross-Site-Scripting-Angriffe ausnutzen lässt.

Am 22. Mai 2012 hat AVM eine Labor-Firmware (Beta-Version) veröffentlicht, die das Problem beheben sollte. Damit wurden zwar die Zugriffspfade geändert, die Konfigurationsdaten waren aber weiterhin abrufbar. Erst die Beta-Firmware vom 24.05.2012 schließt die Sicherheitslücke.

Betroffene Fritzbox-Besitzer können entweder den Mediaserver unter „Heimnetz, Speicher (NAS)“ abschalten, bis ein reguläres Firmware-Update erscheint oder die Beta-Firmware installieren. Diese gibt es zurzeit für die Fritzbox 7390 und 7270v3 im Fritz!Labor. Nach einer Meldung von AVM sind die Fritzbox-Modelle 7170 und 3170 nicht von der Sicherheitslücke betroffen.