Oberstes Gebot: Simplifizieren!

Missverständnisse 1-3

von Oliver Schonschek - 21.03.2023

Missverständnis 1: Komplexität betrifft nur die Security

Um die Cybersicherheit vereinfachen zu können, muss sich nicht nur in der Security selbst etwas verändern. Security ist bekanntlich kein Selbstzweck, sondern sie dient dem Schutz der IT-Infrastrukturen, Applikationen und Daten. Will man also die Komplexität in der Security mindern, sollte sich auch der Aufgabenbereich der Cybersicherheit so einfach wie möglich gestalten, also die zu schützende IT weniger komplex werden.

Mehr als 80 Prozent der IT-Führungskräfte in Deutschland halten Technologie, Daten und Betriebsumgebungen in ihren Unternehmen für unnötig komplex – und schätzen, dass die Firmen daher nicht optimal gegen Cyberangriffe geschützt sind. Das zeigt die Studie „Digital Trust Insights 2022“ der Wirtschaftsprüfungs- und Beratungsgesellschaft PwC.

„Unternehmen nutzen zu selten Daten und Automatisierung, um ihre Prozesse effizienter zu gestalten. Dabei führt die Vereinfachung des Betriebs, der Prozesse und der zugehörigen Systeme dazu, dass sie Cyberrisiken schneller erfassen und IT-Sicherheit besser gewährleisten können“, kommentiert Moritz Anders, Partner im Bereich Cyber Security & Privacy bei PwC Deutschland.

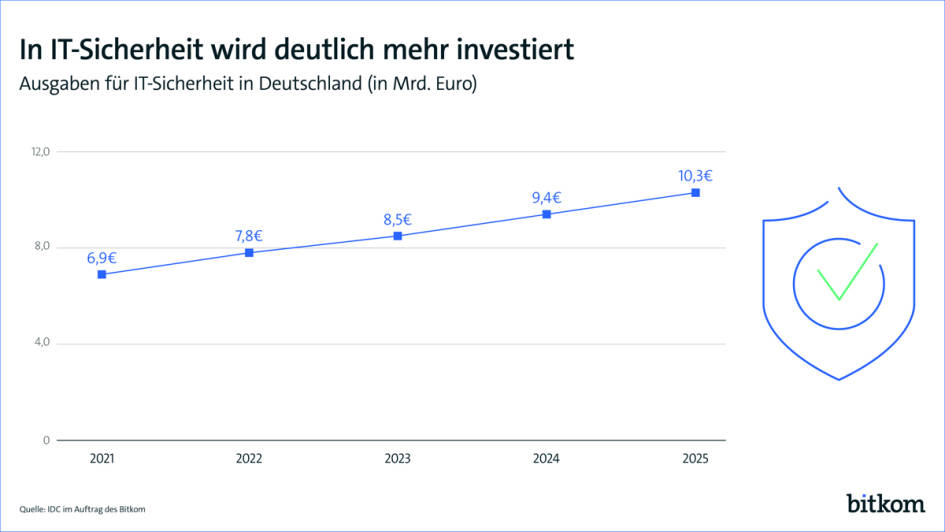

Die Ausgaben für Hardware, Software und Dienstleistungen im Bereich IT-Sicherheit werden sich 2022 auf rund 7,8 Milliarden Euro belaufen, prognostizierte der Digitalverband Bitkom vergangenen Oktober. 2023 sollen es 8,5 Milliarden sein.

(Quelle: Bitkom )

Missverständnis 2: Komplexität ist nur eine Techniksache

Wenn es um eine zu komplexe Security geht, denken viele Unternehmen zuerst und häufig allein an die Vielfalt der technischen Security-Lösungen, die nebeneinander operieren und mangels Integration nicht einfach orchestriert und automatisiert werden können. Eine wirkliche Übersicht über die eigene Security ist damit kaum zu erreichen.

So berichtet etwa Absolute Software: Zu einem beliebigen Zeitpunkt laufen im Durchschnitt 11,7 Sicherheitsanwendungen auf einem Endgerät. Dies kann eine große Herausforderung für die Durchsetzung von Richtlinien, die Aufrechterhaltung der Sicherheitslage und die Reaktion auf ein wahrgenommenes Sicherheitsrisiko sein. Sowohl IT- als auch Sicherheitsadministratoren müssen inventar- und sicherheitsrelevante Datenpunkte über mehrere Dashboards von verschiedenen Produkten überwachen, um ein vollständiges Bild ihrer Umgebung zu erhalten.

Doch die hohe Komplexität findet sich nicht nur in der technischen Security, sondern auch in der Security-Organisation. So rät der Digitalverband Bitkom: Unternehmen müssen in einem Angriffsfall reaktionsfähig sein. Es braucht deshalb die klare Definition von Verantwortlichkeiten im Sicherheitsbereich und die Einrichtung entsprechender Anlaufstellen – sowohl intern als auch bei externen Dienstleistern. Außerdem ist es sinnvoll, sich darauf vorzubereiten, auch ohne die Hilfe externer Dienstleister kurzfristig reagieren zu können – bei großflächigen Cyberangriffen könnten Externe an Kapazitätsgrenzen stoßen, wie der Bitkom unterstreicht.

Ebenso ist Security weniger komplex und durchschaubarer, wenn alle Beschäftigten regelmäßig zur Cybersicherheit geschult werden. Dazu gehört, potenzielle Gefahren verständlich zu erklären und Schritt-für-Schritt-Anleitungen bereitzustellen, wie man sich im Fall eines Angriffs verhält und an wen man sich wenden muss. „Die Mitarbeiterinnen und Mitarbeiter können Cyberangriffe erleichtern oder erschweren – sie sind die erste Abwehrreihe gegen Cyberkriminelle. Unternehmen sollten unbedingt über Risiken und Angriffsarten aufklären und Hinweise für das richtige Verhalten geben“, empfiehlt Simran Mann, Referentin Sicherheitspolitik beim Bitkom.

Missverständnis 3: Neue Lösungen erhöhen nur die Komplexität

Neue Plattformansätze wie Extended Detection and Response (XDR), Security Service Edge (SSE) und Cloud Native Application Protection Platforms (CNAPP) beschleunigen die Vereinfachung und Konsolidierung der Cybersecurity-Lösungen, erklärt der Gartner-Analyst Jay Heiser. Das Marktforschungshaus prognostiziert beispielsweise, dass bis 2024 30 Prozent der Unternehmen cloudbasiertes Secure Web Gateway (SWG), Cloud Access Security Broker (CASB), Zero Trust Network Access (ZTNA) und Branch Office Firewall as a Service (FWaaS) von nur einem Anbieter einführen werden, also eine Plattform nutzen werden, die diese Funktionen in sich vereint.

Mit neuen Security-Ansätzen muss also die Komplexität nicht steigen, wenn einheitliche Konzepte genutzt werden. Damit aber die neuen Plattformen nicht doch zu weiterer Komplexität beitragen, muss die Security-Organisation darauf ausgerichtet werden. Dazu gehören Schulungen zur Nutzung der neuen Plattformen, aber auch eine Anpassung der internen Meldewege und Berichte, da die Konsolidierung der Security auch zu veränderten Security-Dashboards und Security-Warnungen führt.

Nicht zuletzt müssen die internen und externen Ansprechpartnerinnen und Ansprechpartner geprüft und bei Bedarf neu definiert werden, wenn zum Beispiel bestimmte Security-Lösungen und -Anbieter wegfallen und dafür wenige neue hinzukommen. Die Zusammenarbeit interner und externer Security-Stellen muss sich neu einspielen und finden, damit die mögliche Vereinfachung auch eintreten kann.

Erneut zeigt sich, dass Cybersicherheit einen entscheidenden menschlichen Faktor aufweist, der von einer Vereinfachung ebenso betroffen ist wie die Technik. Konsolidierung und Vereinfachung sind keine Selbstläufer, sondern mit Aufwand und Zeit verbunden, die aber investiert werden müssen, wenn man auf die komplexen Cyberbedrohungen möglichst einfache Antworten finden will.