Cyber-Security

Malware in TLS-Traffic entlarven

von

Stefan

Bordel - 20.07.2016

Foto: vchal / Shutterstock.com

TLS-Traffic wird zunehmend zum Problem für die IT-Sicherheit: Denn die Verschlüsselung wird auch von Cyberkriminellen genutzt, um Malware zu verbreiten. Eine neuartige Scanmethode verspricht nun Abhilfe.

Verschlüsselungs-Technologien wie TLS dienen in der Regel dazu, sensible Daten bei der Übertragung im Netz vor dem Zugriff von Unbefugten zu bewahren. Sie schützen beispielsweise Kommunikations- und Banking-Dienste sowie eine Vielzahl von anderen Cloud-Services. Allerdings wird die Kryptographie auch mehr und mehr von Cyberkriminellen genutzt, die die Technologie dazu missbrauchen, um Malware unerkannt in Netzwerke zu schleusen. So prognostiziert etwa Gartner, dass bis 2017 die Hälfte aller Netzwerkangriffe über geschützte SSL/TLS-Verbindungen erfolgen werden.

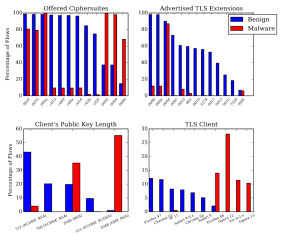

TLS-Vergleich: Anhand verschiedener Merkmale lässt sich Malware innerhalb des verschlüsselten Traffics erkennen.

(Quelle: Blake Anderson, Subharthi Paul, David McGrew)

Um die Schadsoftware innerhalb der Verschlüsselung auszumachen, wird nach charakteristischen Merkmalen im TLS Header, in Sequenzen der Paketlänge, der Port-Nummer und in den Flow- Metadaten gesucht.

Innerhalb eines Zeitfensters von fünf Minuten gelang es den Forschern, über diese Methode eine breite Auswahl von bekannten Schädlingsfamilien wie etwa Zedbot, Dynamer und Bergat ohne Dechiffrierung auszumachen.

Für einen Einsatz in der Praxis ist der entschlüsselungslose Scan in seiner jetzigen Form zwar noch nicht bereit, aber in Zukunft könnte die Methode eine große Weiterentwicklung für die IT-Sicherheit bedeuten. Denn bislang war es ausschließlich möglich, über eine Dechiffrierung gesicherten Traffic zu durchleuchten. Dies erfordert allerdings aufgrund der Vielzahl von Schlüsseln und Zertifikaten einen großen Aufwand beziehungsweise ein Management-System für Verschlüsselung. Kommt dieses nicht zum Einsatz, kann Schadsoftware problemlos Millionen-teure Sicherheitssysteme überwinden und ganze Firmennetzwerke lahmlegen.