Automatisiertes Pentesting für sichere Web-Apps

So testet Crashtest Security

von Stefan Bordel - 28.11.2018

Bei den Scans orientiert sich Crashtest Security auf die gängigsten Lücken aus dem OWASP (Open Web Application Security Project). Klassische Themen sind dabei Injection-Angriffe wie etwa der Zugriff via SQL-Injection auf eine Datenbank oder Command-Injection zum Ausführen von Befehlen auf fremden Systemen. So hat Maier etwa vor kurzem eine Webseite in der Wildnis gesehen, bei der über ein Formular beliebige Linux-Befehle ausführbar waren. "In einem Fall hatten wir eine Cross-Site-Scripting-Lücke gefunden, die das Einschleusen von JavaScript-Code erlaubte, der dann bei anderen Nutzern ausgeführt wurde."

Mit wenigen Klicks zum Web-Pentest

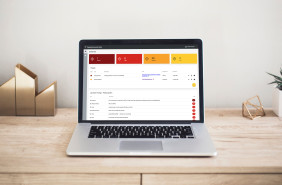

Auf Anwenderseite kommt von der Komplexität der Scans hingegen wenig an. Die Lösung von Crashtest Security lässt sich über eine aufgeräumtes Bedienoberfläche steuern. Auf dem Dashboard des Tools zeigt Crashtest Security eine Übersicht zu den vorangegangenen Scans und den angelegten Projekte. Mit wenigen Klicks lässt sich ein neues Projekt für den Scann einer Web-Anwendung anlegen. Dabei besteht die Option, eine Webanwendung oder eine API zu untersuchen. "Bei Letzterem wird eine Beschreibungsdatei der Schnittstelle eingelesen, wodurch wir Informationen aller Endpunkte für den Scan erhalten," erklärt Maier. Derzeit ist das API-Scannen zwar noch als Beta ausgewiesen, prinzipiell arbeite die Lösung aber bereits sehr stabil und zuverlässig. Zusätzlich lassen sich auch Zugangsdaten in das System integrieren, um nicht nur die Seite von außen zu scannen, sondern auch eingeloggt als Benutzer interne Bereiche zu untersuchen.

Für das Untersuchen einer Webseite stehen wiederum zwei unterschiedliche Scanmodi zur Verfügung. Ein Quickscan, der sich etwa für Seiten eignet, die in Produktion sind. Hierbei werden keine tiefgehenden Untersuchungen durchgeführt, denn für solche Analysen ist der Testmodus mit vollständigem Scan gedacht. "Bei diesem attackieren wir die Webseite mit dem Einverständnis des Betreibers." Während der Quickscan schon nach wenigen Minuten erste Ergebnisse zu den gefundenen Lücken liefert, benötigt der volle Scan hingegen mehrere Stunden, je nach Umfang der Webapplikation.

Während der Scan läuft, zeigt die Lösung in Echtzeit, welche Fehler gefunden wurden. Gleichzeitig werden zu den aufgedeckten Lücken in einer integrierten Datenbank Vorschläge zum Beheben der Lücken genannt. Außerdem erhalten Entwickler dort direkt Codebeispiele für die Fehlerkorrektur. Der abgeschlossene Scan lässt sich nach Beendigung auch als PDF für die interne Nachweispflicht heruntergeladen. Zudem erlaubt Crashtest Security auch eine Übertragung der Ergebnisse an den Build Server. So kann bei kritischen Fehlern verhindert werden, dass die untersuchten Software-Versionen dennoch ausgerollt werden.