Reklame- und Werbe-Terror im Webbrowser

Reklame per Javascript Injection

von Andreas Fischer - 30.10.2013

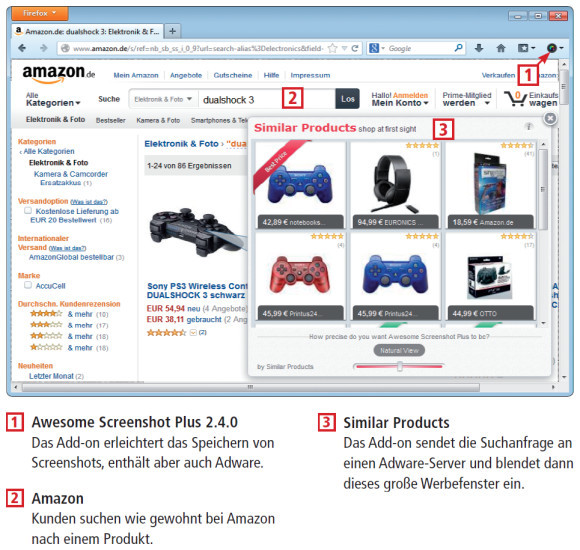

Reklame-Terror: Beliebte Add-ons wie Awesome Screenshot Plus manipulieren die Darstellung von Webseiten in Ihrem Browser. In Online-Shops wie Amazon sehen Sie dann zusätzliche, auf Sie zugeschnittene Werbung.

Weil die Manipulation direkt im Browser erfolgt, haben Webseitenanbieter keine Möglichkeit, sich davor zu schützen. So ist es möglich, dass auf der Amazon-Seite fremde Werbeeinblendungen zu sehen sind, ohne dass Amazon etwas dagegen tun könnte.

Zwei Firmen haben sich auf diese besonders penetrante Art der Werbung spezialisiert: Foxy Deal und Superfish. Beide bieten einerseits selbst Add-ons für Browser an. Diese Add-ons haben einen klar umrissenen Zweck: Sie blenden Werbung auf Seiten wie Amazon, Ebay und anderen Shopping-Portalen ein. Wer sie installiert, weiß meist, worauf er sich einlässt.

Andererseits stellen Foxy Deal und Superfish ihre neue Reklametechnik auch Dritten zur Verfügung. Entwickler von Browser-Erweiterungen implementieren die Technik in ihre eigenen Add-ons, um am Reklamekuchen teilzuhaben. Nicht immer haben diese Entwickler den Anwender auf die versteckte Werbekomponente hingewiesen.

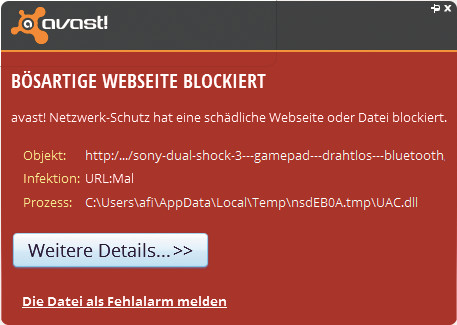

Bösartige Webseite blockiert: Gelegentlich leitet ein Reklame-Add-on auch auf Seiten weiter, die etwa Avast als gefährlich einstuft.

Foxy Deal

Foxy Deal bezeichnet sich selbst als „internationales Preisvergleichsportal“, das von der Firma R&E Media GmbH in Köln betrieben wird. Das Unternehmen bietet die Firefox-Erweiterung Foxy Deal an, die nach Firmenangaben in mehr als 5200 Online-Shops recherchiert und günstigere Angebote finden soll. Die automatischen Suchergebnisse blendet das Unternehmen dann in einer gelben Leiste auf anderen Seiten ein.

Kein Wort verliert R&E Media auf seiner Webseite über die Möglichkeit, Foxy Deal auch in andere Add-ons zu integrieren. Das bekannteste Add-on, das die Foxy-Deal-Technik enthält, ist Proxtube. Die kostenlose Erweiterung ermöglicht das Betrachten gesperrter Youtube-Videos und wird laut Mozilla von mehr als einer halben Million Benutzer eingesetzt.

Superfish

Auch das amerikanische Unternehmen Superfish ist auf Werbung per Javascript Injection spezialisiert. Das Unternehmen hat ein Add-on namens Window Shopper entwickelt, das die aufgerufenen Webseiten an die Firma meldet und dann zusätzliche Werbung einblendet.

Superfish verwendet dabei sogenannte Slide-Ups. Ein Slide-Up ist ein Javascript-Element, das einen Webinhalt über einem anderen einblendet. Teilweise sind diese Einblendungen sehr groß und überdecken weite Teile einer Webseite. Wenn Superfish aktiv ist und eigene Slide-Ups einblendet, ist es deshalb nicht mehr möglich, bei Amazon auf ein Produktbild zu klicken, um sich die Produktseite anzusehen.

Die in Window Shopper verwendete Technik bietet Superfish auch anderen Add-on-Entwicklern an, die sie in ihre Software einbauen können, um so Geld mit der angezeigten Werbung zu verdienen. Ein bekanntes Beispiel ist Awesome Screenshot Plus.

Test mit Firefox

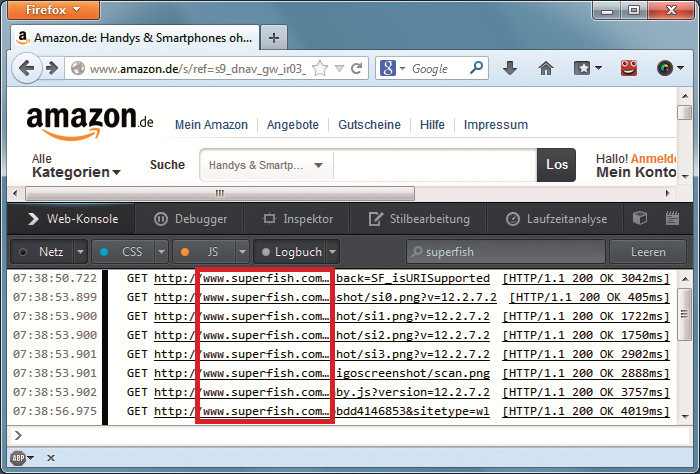

Test mit Firefox: Die Webkonsole von Firefox zeigt, dass bei einem Aufruf der Amazon-Seite zahlreiche Daten von einer fremden Seite geladen werden – in diesem Fall von dem Adware-Anbieter Superfish.

Ob Superfisch bei Ihnen aktiv ist, können Sie leicht herausfinden: Klicken Sie dazu in Firefox auf das orangefarbene Firefox-Symbol und wählen Sie „Web-Entwickler, Werkzeuge ein-/ausblenden“ aus. Klicken Sie dann auf „Web-Konsole“, um das Analysefeld einzublenden.

Klicken Sie nun auf das Dreieck rechts neben „Netz“ und entfernen Sie das Häkchen vor „Fehler“. Entfernen Sie anschließend alle Häkchen bei „CSS“ und „JS“. Klicken Sie dann in das obere Fenster und stöbern Sie bei Amazon. Geben Sie ins Suchfeld der Webkonsole superfish ein. Zeigt die Webkonsole jetzt noch Ergebnisse an, dann haben Sie ein Add-on installiert, das Daten an Superfish überträgt.

Wie Sie den Reklamespuk beenden, lesen Sie im Abschnitt „Javascript Injection verhindern“.