Threat Intelligence & Security Intelligence

Mit Künstlicher Intelligenz gegen Hacker kämpfen

von

Jürgen

Mauerer - 18.05.2017

Foto: BeeBright / shutterstock.com

Big Data, Machine Learning und die Cloud helfen Unternehmen, ihre IT besser vor Angriffen zu schützen. Aktuell geht die größte Bedrohung von Ransomware und IoT-Bot-Netzen aus.

Die Zahl der Angriffe auf IT-Systeme steigt weiter stark an. Täglich entdecken die Experten des Bundesamts für Sicherheit in der Informationstechnik (BSI) rund 380.000 neue Varianten von Schadprogrammen, und die Zahl von Spam-Nachrichten mit Schadsoftware im Anhang ist ihren Angaben nach im Vorjahr um 1270 Prozent gestiegen. Kurz: „Die Gefährdungslage ist weiterhin angespannt“, bilanziert das BSI im Jahresbericht zur Lage der IT-Sicherheit in Deutschland 2016.

Auffällig sind dem BSI zufolge drei Entwicklungen: Zum einen ist eine zunehmende Professionalisierung der Angriffe zu erkennen, sodass heutzutage international agierende und hervorragend ausgebildete und ausgerüstete Kriminelle die größte Gefahr für Unternehmen darstellen. Zum anderen eröffnen die Digitalisierung und die zunehmende Vernetzung im Internet der Dinge (IoT) immer neue Angriffsflächen. Und drittens werden Schädlinge immer schneller entwickelt, sodass viele klassische Abwehrmaßnahmen, etwa Antivirenprogramme, damit nicht Schritt halten.

Die größten Bedrohungen

Zwei Gefahren haben den BSI-Experten zufolge 2016 die IT-Sicherheit besonders strapaziert: Ransomware und IoT-Bot-Netze. Malware, die Daten verschlüsselt und erst gegen Lösegeld wieder freischaltet, hat sich 2016 noch einmal stärker verbreitet als im Vorjahr, insbesondere in Deutschland. Nach einer Umfrage des BSI waren ein Drittel der befragten Unternehmen in den letzten sechs Monaten von Ransomware betroffen. Und in jedem fünften dieser Unternehmen waren nicht etwa nur Einzelplatzrechner betroffen, sondern es kam zu einem erheblichen Ausfall der IT-Infrastruktur insgesamt. Kaspersky Lab bezeichnet deshalb 2016 auch als „Jahr der Ransomware”.

Erstmals ins Bewusstsein einer breiteren Öffentlichkeit schaffte es 2016 die Erkenntnis, dass mit dem Internet der Dinge auch ein großes Sicherheitsrisiko entsteht. Ende Oktober 2016 kaperten Hacker zunächst schlecht abgesicherte Geräte wie Überwachungskameras, digitale Videorekorder oder private Router und bauten damit ein riesiges Bot-Netz auf. Mit der Kraft der vernetzten IoT-Geräte setzten sie anschließend mit einer massiven Distributed-Denial-of-Service(DDoS)-Attacke eine Reihe prominenter US-Online-Dienste außer Gefecht. Die Folge: Die Seiten und Services von Firmen wie Amazon, Paypal, Netflix, Spotify oder Twitter waren in Teilen der USA und Europas zeitweise nicht verfügbar.

Security braucht Intelligence

Schlagwörter wie Ransomware, Bot-Netze oder Advanced Persistent Threats sind der eindeutige Beweis dafür, dass Cyberkriminelle im Katz-und-Maus-Spiel IT-Sicherheit immer raffiniertere Angriffsmöglichkeiten entwickeln, um Geld zu erpressen, Dienste lahmzulegen oder sensible Informationen wie Kundendaten oder Entwicklungspläne abzugreifen. Entgegen kommt ihnen dabei, dass die IT-Systeme von Unternehmen heute erheblich verwundbarer sind als früher, da mittlerweile nahezu alle Prozesse digitalisiert und viele Systeme über das Internet verbunden sind.

Das zwingt die Firmen dazu, ihr IT-Sicherheitskonzept stetig an neue Bedrohungen anzupassen und ihre Abwehrmaßnahmen fortlaufend zu aktualisieren. Erschwert wird ihnen das durch die schwindende Abwehrkraft klassischer Techniken wie Firewalls, Intrusion-Detection-Systeme, Antiviren-Lösungen oder Berechtigungskonzepte. Unternehmen müssen heute unbedingt zeitnah wissen, welche Bedrohungen gerade akut und für genau ihre IT relevant sind – vor allem aber müssen sie Sicherheitsvorfälle zügig erkennen, um schnell reagieren zu können.

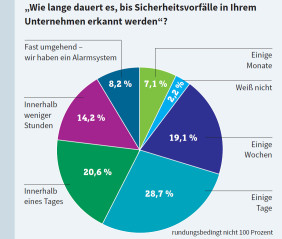

Doch hier haben viele Firmen Nachholbedarf, wie der aktuelle „Corporate IT Security Risks Report“ von Kaspersky Lab zeigt. Demnach benötigten 28,7 Prozent von weltweit befragten 4000 Unternehmen im Schnitt mehrere Tage, um eine Sicherheitsverletzung zu entdecken, bei 19,1 Prozent der Firmen dauerte es sogar mehrere Wochen. Dieser lange Zeitraum zwischen Infiltration und Erkennung ist höchst kritisch, da die Angreifer sich in dieser Zeit relativ frei im Untenehmensnetzwerk bewegen und tief in den Systemen einnisten können. Lediglich 8,2 Prozent waren in der Lage, Vorfälle nahezu umgehend zu erkennen.

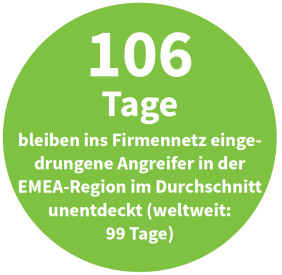

Noch weniger erbaulich sind die Zahlen des jährlichen Reports „M-Trends“, den FireEye Ende März veröffentlicht hat. Demnach schafft es ein Angreifer in der EMEA-Region, wenn er einmal in ein Firmennetz eingedrungen ist, dort durchschnittlich 106 Tage sein Unwesen zu treiben, bevor er entdeckt wird. Der weltweite Durchschnitt liegt bei 99 Tagen. FireEye bemerkt dazu lakonisch: „Positiv zu bewerten ist allerdings die Tatsache, dass sich die Verweildauer gegenüber den M-Trends-Zahlen aus 2015 mit 469 Tagen deutlich verringert hat.“

Diese Zahlen machen eines unübersehbar deutlich: Unternehmen benötigen eine bessere Strategie für die Erkennung von Angriffen und die angemessene Reaktion darauf. Als besonders vielversprechende Konzepte kommen hier Threat Intelligence (TI) und Security Intelligence (SI) ins Spiel. Allerdings verstehen die Sicherheitsfirmen längst nicht immer das Gleiche darunter.