Signatur-Check

Schwachstelle im Windows UAC-Mechanismus

von

Jens

Stark - 22.12.2016

Foto: kentoh / Shutterstock.com

In Microsofts UAC-Mechanismus für Windows soll sich eine Schwachstelle befinden, die Angreifern erlaubt, die Integrität von namhaften Herstellern für Angriffe zu missbrauchen.

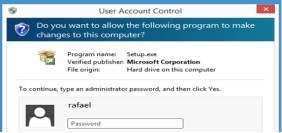

Wer unter Windows Software installiert, muss dem System hierfür die Erlaubnis geben. Geregelt wird dies von Microsofts UAC (User Account Control). Dieser Mechanismus prüft anhand eines Zertifikats, ob die gewünschte Applikation von einem vertrauenswürdigen Hersteller stammt und somit bedenkenlos installiert werden kann. Das IT-Security-Beratungsunternehmen Oneconsult hat nun allerdings eine Sicherheitslücke im UAC-Mechanismus entdeckt, die es Hackern erlaubt, Schadsoftware auf den Rechner zu schmuggeln.

Nur die EXE-Datei wird geprüft

Laut Oneconsult überprüft UAC das im Installationspaket nur bei der eigentlichen ausführenden Datei (beispielsweise bei "Setup.exe") das Zertifikat überprüft wird. Bei dieser Portable Executable (PE) handelt es sich aber um einen generischen Installer, der seine eigentlichen Aufgaben einer weiteren Datei (Setup.xml) entnimmt, welche offensichtlich ohne Überprüfung einer Signatur eingelesen werden kann. Somit könnten Angreifer in diese Datei Routinen einbauen, etwa ein bösartiges Skript, und so den PC des Opfers infizieren.

"Grundsätzlich ist dies vermutlich mit diversen anderen signierten Installationsdateien oder auch anderen Arten von PEs möglich", erläutern Jan Alsenz, Chief Research Officer, und Rafael Scheel, Senior Penetration Tester, IT-Forensiker & Security Researcher bei Oneconsult. Microsoft sei von Oneconsult vor gut einem halben Jahr über die Schwachstelle informiert worden, habe aber sehr ausweichend reagiert und sehe keinen Handlungsbedarf.

"Schlussendlich bedeutet dies, dass ein Benutzer keine Möglichkeit hat, zu erkennen, welche Programme tatsächlich durch eine signierte Software ausgeführt werden", erläutern Alsenz und Scheel in ihrem Bericht. Sie stellen sich daher berechtigterweise die Frage, wozu die Signatur im UAC-Fall überhaupt diene - außer Vertrauen zu erschleichen.