Sicherheitslücke

Bash-Bug Shellshock so schlimm wie Heartbleed

von

Stefan

Bordel - 26.09.2014

Foto: Shutterstock - GlebStock

Eine gravierende Sicherheitslücke in der Unix-Shell Bash sorgt derzeit für Unmut in der IT-Gemeinde. Über Shellshock lässt sich Schadsoftware auf beinahe allen Linux- und Mac-OS-Systemen ausführen.

Der Unix-Spezialist Stéphane Chazelas hat einen schwerwiegenden Fehler in der Unix-Shell Bash entdeckt, dessen Ausmaß nach ersten Einschätzungen an den Heartbleed-Bug heranreicht. Über die Sicherheitslücke namens Shellshock (CVE-2014-6271) können Angreifer unbemerkt Schadsoftware auf Linux- und Mac-OS-Systemen ausführen. Dies ist daher so dramatisch, da nicht nur Rechner von Endkunden, sondern auch viele Firmenserver von Shellshock betroffen sind.

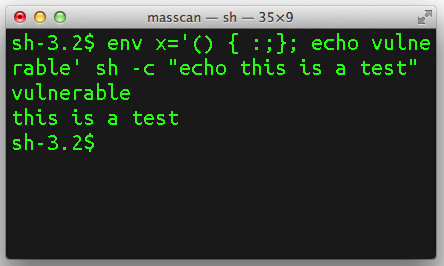

Shellshock: Eine verwundbare Bash-Shell unter Mac OS X.

(Quelle: Errata Security)

Auch der US-amerikanische Softwarehersteller Red Hat, Entwickler der Unternehmens-Distribution Red Hat Linux und Sponsor von Fedora, stuft die Bash-Lücke als kritisch ein. Red Hat hat bereits mit der Auslieferung einer gepatchten Bash-Version begonnen. Ebenso stehen bereits Updates seitens Debian, Fedora, OpenSuse und Ubuntu zur Verfügung. Für Mac-User ist hingegen noch kein Sicherheitspatch verfügbar.

Allerdings scheinen auch die gepatchten Bash-Versionen noch nicht frei von Fehlern zu sein. So hat der Google-Entwickler Tavis Ormandy auf Twitter einen Code veröffentlicht, der auch die Sicherheitsvorkehrungen der neuen Version umgeht. Eine vollständige Bereinigung des Bugs ist deshalb so schwierig, weil ein zu forsches Vorgehen zu Fehlfunktionen in unzähligen Programmen und Geräten führen würde. Eine umfassende Lösung für die Shellshock-Problematik lässt noch auf sich warten.

Windows-Nutzer sind prinzipiell nicht von Shellshock betroffen, allerdings könnte Schadsoftware über manipulierte Webseiten in das System dringen. Daher ist es, wie immer, angebracht eine aktuelle Antiviren-Software mit Echtzeitschutz einzusetzen. Eine kostenlose Lösung wäre beispielsweise Avira Free Antivirus 2014.